[Update 16.11.2021]: Inzwischen wurde Run in Sandbox noch weiter entwickelt und es wurde einfacher Run in Sandbox ins Kontextmenü zu installieren. Daher verweisen wir hier einmal auf den neuen Beitrag:

[Original 8.08.2020]: Die Windows Sandbox bietet die Möglichkeit Programme oder Skripte abgeschirmt vom System zu testen. (Windows 10 Home Nutzer müssen einen kleinen Umweg gehen). Jetzt ist es möglich eine PS1-Datei, eine exe oder msi direkt per Kontextmenü in der Sandbox starten zu lassen.

Damien Van Robaeys hat das Skript Run-in-Sandbox erstellt, damit man sein eigenes PS1 Skript oder eine VBS abgeschottet testen kann oder eben Installationen und alles mit nur einem Klick. Notwendig ist die Windows 10 1903 oder höher. Hier einmal die Anleitung dazu:

- Run-in-Sandbox herunterladen (Clone oder Download -> Download ZIP) und entpacken

- Im Ordner auf den Reiter Datei -> PowerShell -> PowerShell als Administrator starten nun nacheinander folgende Befehle eingeben

Set-ExecutionPolicy Unrestricted

.\Add_Structure.ps1

Set-ExecutionPolicy AllSigned

Das PS1 Skript legt nun die Einträge im Kontextmenü an und erstellt einen Ordner unter C:\ProgramData\Run_in_Sandbox

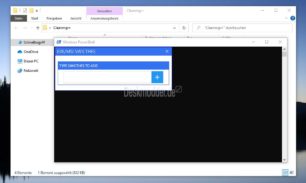

Macht man nun ein Rechtsklick auf eine Installationsdatei oder einem portablen Programm (*.exe oder *.msi) und klickt auf „Run the EXE i8n Sandbox“ dann wird ein Fenster geöffnet, indem man noch Parameter für die Installation eingeben kann, die das Setup unterstützt. Bei einem Programm selber muss man nichts eingeben. Bei einer PS1 Datei erscheint im Kontextmenü „Run the PS1 in Sandbox“ oder „Run the PS1 in Sandbox with parameters“. Ein Klick darauf und die Sandbox startet nun mit dem Programm und übergibt auch den Ordner, oder die Datei in die Sandbox selber. Auf dem Desktop wird eine Datei erstellt.

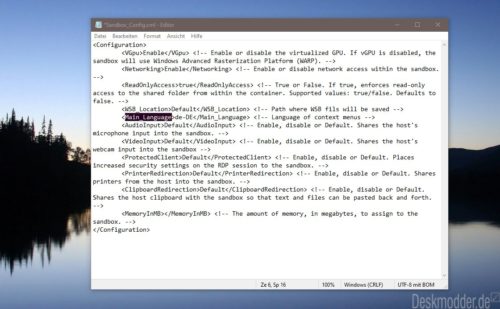

Die enthaltene Sandbox_Config.xml kann auch noch angepasst werden.

Wer viel ausprobiert und die Windows Sandbox nutzt, kann so schneller die Skripte oder Programme in der Sandbox starten. Wer noch weitere Infos dazu durchlesen möchte, findet alles weitere hier:

- Run file in Windows Sandbox from right-click and Context menu

- Test your installation in Windows Sandbox with just one click

Deinstallation geht dann über die Eingabeaufforderung – Info aufklappen

- Update: Jetzt ist auch eine Remove_Structure.ps1 enthalten, die ausgeführt werden kann. Die Anleitung darunter ist nicht mehr notwendig [/Update]

- Eingabeaufforderung als Administrator starten

- Nun nach und nach diese Befehle eingeben:

rd /s /q "%programdata%\Run_in_Sandbox"

Reg.exe delete "HKLM\SOFTWARE\Classes\Microsoft.PowerShellScript.1\Shell\Run the PS1 in Sandbox" /f

Reg.exe delete "HKLM\SOFTWARE\Classes\Microsoft.PowerShellScript.1\Shell\Run the PS1 in Sandbox with parameters" /f

Reg.exe delete "HKLM\SOFTWARE\Classes\VBSFile\Shell\Run the VBS in Sandbox" /f

Reg.exe delete "HKLM\SOFTWARE\Classes\VBSFile\Shell\Run the VBS in Sandbox with parameters" /f

Reg.exe delete "HKLM\SOFTWARE\Classes\exefile\shell\Run the EXE in Sandbox" /f

Reg.exe delete "HKLM\SOFTWARE\Classes\Msi.Package\shell\Run the MSI in Sandbox" /f

Danke an Anonyme

[Update]: Inzwischen hat Damien die Run_in_Sandbox noch weiter verbessert.

- Diese Sprachen sind verfügbar: Französisch, Italienisch, Spanisch, Englisch, Deutsch

- Im Orner Sources\Run_in_Sandbox muss hier die Sandbox_Config.xml per Rechtsklick bearbeitet werden und unter „Main Language“ die richtige Sprache eingetragen werden. Damit hat man dann die Einträge im Kontextmenü zum Beispiel auf Deutsch.

- Die weiteren Änderungen, die man nun in der Sandbox_Config.xml vornehmen kann sind:

- AudioInput – Gibt den Mikrofoneingang des Hosts in der Sandbox frei.

- VideoInput – Gibt den Webcam-Eingang des Hosts in der Sandbox frei

- ProtectedClient – Legt erhöhte Sicherheitseinstellungen für die RDP-Sitzung in die Sandbox.

- PrinterRedirection – Gibt den Drucker vom Host in der Sandbox frei.

- ClipboardRedirection – Teilt die Host-Zwischenablage mit der Sandbox, sodass Text und Dateien beliebig ausgetauscht werden können.

- MemoryInMB – Die Menge an Speicher, in Megabyte, die der Sandbox zugewiesen werden soll.

Danke an Roland für den Hinweis. [/Update]

Windows 10 Tutorials und Hilfe

In unserem Windows 10 Wiki findet ihr sehr viele hilfreiche Tipps und Tricks. Falls ihr Fragen habt, dann stellt diese ganz einfach bei uns im Forum.

- Installationsmedien: Aktuelle Installationsdateien findet ihr hier immer in der rechten Sidebar. Windows 10 2004 ISO (19041), oder 20H2 (2009) ISO (19042)

- Installation: Windows 10 Clean installieren, Win 10 2004 neu installieren

- Aktuelle Probleme mit der: Windows 10 2004

- Reparaturen: Inplace Upgrade Reparatur, Win 10 reparieren über DISM, sfc und weiteres, Windows Update reparieren, Startmenü reparieren, Apps reparieren, Store reparieren, Netzwerk reparieren

- Anmeldung: Win 10 automatische Anmeldung

- Entfernen, Deinstallieren: Apps deinstallieren

- Datei Explorer: Ordner unter Dieser PC entfernen, Netzwerk, OneDrive u.a. im Explorer entfernen

- Richtige Nutzung: Startmenü richtig nutzen, Suche richtig nutzen,

- Wichtig: In jedem Tutorial steht, für welche Version es geeignet ist.

Am Thema vorbei, aber wie haben Sie diesen Reiniger Cleanmgr+ das Deutschsprechen beigebracht?

Meiner spricht ausschließlich Englisch ;(

Es gibt auch eine deutsche Version

https://www.deskmodder.de/blog/2020/03/25/cleanmgr-1-32-1000-behebt-fehler-bei-der-bereinigung-des-winsxs-ordners/

Beim Befehl „Set-ExecutionPolicy Unrestricted“ wird „Ja, Alle, Nein, Anhalten, Vielleicht morgen erst…“ abgefragt.

Was wird hier angeben? Wäre schon wenn ihr das in Zukunft mit angeben könntet bitte!

Schau dir das Bild an.

Die Anweisung in PowerShell ist selbsterklärend.

Ach Bilder werden überschätzt!

und bei:

Set-ExecutionPolicy AllSigned

..auch mit: J ?

Sieht man nämlich NICHT auf den Bildern! Möchte ja nicht pingelig sein aber hier lesen viele bestimmt mit die nicht so den Voll_Plan mit der PowerShell haben und evtl. was falsches auswählen und dann is worst-case oder so.

Bei dem ersten Befehl Fehlermeldung ( J ausgewählt, Powershell als admin und Win10 1909):

Set-ExecutionPolicy : Die Ausführungsrichtlinien wurden von Windows PowerShell erfolgreich aktualisiert, die

Einstellung wird jedoch von einer in einem spezielleren Bereich definierten Richtlinie überschrieben. Aufgrund der

Überschreibung wird die aktuelle geltende Ausführungsrichtlinie „Restricted“ für die Shell beibehalten. Geben Sie

„Get-ExecutionPolicy -List“ ein, um die Ausführungsrichtlinieneinstellungen anzuzeigen. Weitere Informationen erhalten

Sie mit „Get-Help Set-ExecutionPolicy“.

In Zeile:1 Zeichen:1

+ Set-ExecutionPolicy Unrestricted

+ ~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

+ CategoryInfo : PermissionDenied: (:) [Set-ExecutionPolicy], SecurityException

+ FullyQualifiedErrorId : ExecutionPolicyOverride,Microsoft.PowerShell.Commands.SetExecutionPolicyCommand

Hab was gefunden, weiß aber nicht genau was ich tun müsste! Möchte ja auch kein riesen Sicherheitsloch aufreißen.

http://vcloud-lab.com/entries/powershell/powershell-execution-policy-setting-is-overridden-by-a-policy-defined-at-a-more-specific-scope

Ok, selbst erledigt mit:

Set-ExecutionPolicy Undefined -Scope CurrentUser -Confirm:$false

P.s: Die Bearbeiten-Box funktioniert bei mir nicht mit FF auf deskmodder Kommentare. Wird gespeichert und nix passiert. Nix geblockt oder so.

Wegen Sicherheitsloch: Deshalb wird es hinterher ja auch mit Set-ExecutionPolicy AllSigned wieder auf Standard zurückgesetzt.

mhhh, vorher bei mir:

Scope ExecutionPolicy

—– —————

MachinePolicy Undefined

UserPolicy Undefined

Process Undefined

CurrentUser Restricted

LocalMachine Unrestricted

Nach den 3 Befehlen jeweils mit ‚j‘:

Scope ExecutionPolicy

—– —————

MachinePolicy Undefined

UserPolicy Undefined

Process Undefined

CurrentUser Undefined

LocalMachine AllSigned

Also irgendwie nicht so wie vorher!??

Da wirst du deinen Befehl, den du da ausgeführt hast, wieder auf Restricted setzen müssen.

Dann sollte es passen. Wobei bei mir steht auch CurrentUser Undefined

Das liegt an dem Befehl, welchen Cris da unnötiger Weise ausgeführt hat.

Set-ExecutionPolicy AllSigned -Scope CurrentUser hätte da vollkommen gereicht, da CurrentUser immer vor LocalMachine kommt. LocalMachine kommt nur dann zum Tragen, wenn CurrentUser und alles darüber auf Undefined steht. Ansonsten gilt als Effektiv immer die Richtlinie darüber (die Liste wird von oben nach unten gelesen). Würde man z.B. Process auf Restricted stellen, dann wäre Restricted jetzt die effektive Richtlinie., egal was in CurrentUser oder LocalMachine steht.

Set-ExecutionPolicy ohne -Scope bezieht sich immer auf LocalMachine.

@DK2000

Super erklärt und hab 20% verstanden! Danke!

Magste mir noch die Befehle geben damit es so sein sollte wie es sein müsste bitte. ^^

(hatte vorher ohne Anmeldung gepostet, bin noch immer der selbe)

alles gemacht wie beschrieben . die Kontext-Menü-Erweiterung hab ich auch. Aber die Sandbox öffnet sich nicht, wenn ich über das Kontext-Menü eine *.exe darin ausführen lasen will. Anstelle dessen geht ein Powershell-Fenster auf, rattert da in einem Affenzahn irgendwelche roten Meldungen runter und schließt sich dann wieder. Geht so schnell, daß ich da weder was lesen noch kopieren kann.

Die Anleitung bedarf scheinbar noch einer allgemein verständlichen Überarbeitung …

Ansonsten – wie bekomme ich die Änderungen wieder rückgängig gemacht? Außer mit einer Systemwiederherstellung?

Die Sandbox ist aktiviert? Ansonsten kann das Programm ja nicht übergeben werden.

Sandbox ist aktiviert und läuft auch – wenn ich die normal starte.

Das Ganze unter Windows 10 Enterprise X64 Vs. 2004

Eine Anleitung zu De-Installieren habe ich hier gefunden – da hatte wohl jemand dasselbe Problem mit den *.exe-Dateien wie ich.

http://www.systanddeploy.com/2019/06/run-file-in-windows-sandbox-from-right.html

Danach noch mal neu installiert mit demselben Ergebnis – die *.exes wollen nicht …

Die Deinstallation hab ich oben mal hinzugefügt. Danke.

Ist schon komisch, dass es bei dir nicht klappt. Hab es ja auch in der 2004 Pro Workst. ohne Probleme laufen lassen.

Zumindest für mich hab ich das Rätsel lösen können:

Zunächst mal wie von User Sanboxed beschrieben die „Sandbox_Config.xml“ im „ProgramData“-Verzeichnis anpassen. Die Optionen/Parameter müssen alle Kleinbuchstaben sein.

Anschließend ALLE Dateien in diesem Verzeichnis und im Unterverzeichnis „Assembly“ mit Rechtsklick darauf unter „Eigenschaften“ einzeln überprüfen, ob die von einem anderen Computer stammen und das dann freigeben.

Danach läufts …

Na die Hauptsache es geht wieder.

In der Anleitung steht wie Win10 Home Nutzer die Sandbox nutzen können.

Was macht den ein Win10 Pro Nutzer, ist da die Sandbox schon aktiv und wie kann ich sie nutzen?

Danke für die Information

Jörg

Über Systemsteuerung -> Programme und Features -> Windows Features aktivieren kannst du sie aktivieren.

Danke die Sandbox läuft.

Ich nehme mal an das alle Einstellungen die ich dort mache wieder weg sind wenn ich die Sandbox schließe und später wieder neustarte?

Ich meine jetzt in Bezug Datum/ Uhrzeitanzeige (ist englische Version).

Oder gibt es ein Config Datei die geladen wird wo ich das richtige Format eintragen kann?

Wenn du die Sandbox beendest, sind alle „Spielereien“ dort weg.

Für die Config-Datei gibt es den Sandbox Configuration Manager

https://www.deskmodder.de/blog/2019/10/14/sandbox-configuration-manager-windows-sandbox-startoptionen-selbst-konfigurieren/

Aber eigentlich brauchst du für den „Hausgebrauch“ nichts ändern.

Bei mir kommt immer eine Abfrage mit Parameter und wenn ich das schließe kommt kurz rote Fehlermeldung in der PowerShell und Fenster schließt sich. Ausprobiert z.B. mal mit rufus-3.8p.exe. Sandbox an sich läuft einwandfrei!

Alles gemacht wie beschrieben, ging auch ohne Fehlermeldungen durch, Kontextmenüs sind auch vorhanden… Nur leider startet die Sandbox nicht, weder bei msi, exe, ps1 oder vbs… Statt dessen öffnet sich kurz die PowerShell und rattert irgendwelche roten Texte durch… Kann mir da jemand weiterhelfen?

Um die Installation wieder Rückgängig zu machen ist auch ein PowerShell-Script im Paket enthalten (Remove_Structure.ps1).

Bei mir hat die Sandbox auch nicht gestartet, wenn ich bspw. eine „exe“ über das Kontextmenü in der Sandbox starten wollte.

Ich musste die „Sandbox_Config.xml“ anpassen, dann lief alles. Die Optionen/Parameter müssen alle Kleinbuchstaben sein.

Beispiel für „VGpu“ und „Networking“. Hier „Enable“ auf „enable“ ändern.

Die „Sandbox_Config.xml“ kann direkt vor „Installation“ angepasst werden oder dann auch zusätzlich im „ProgramData“ Verzeichnis:

1. „..\Run-in-Sandbox\Sources\Run_in_Sandbox\Sandbox_Config.xml“

2. „C:\ProgramData\Run_in_Sandbox\Sandbox_Config.xml“

Ahh ok. Die Remove_Structure.ps1 war gestern noch nicht enthalten.

hab ein „d“ im Namen bei Sand vergessen

Stimmt, die „Remove_Structure.ps1“ steht im github auf „Latest commit: yesterday“.

Bei mir leider nicht geholfen.. gehe noch mal auf 0, lese mich ein wenig in die PowerShell ein und Versuch es noch einmal. Finde es an sich sehr praktisch wenn es denn funktioniert.

@chris

Das ist hier, bei den alten Männern (moinmoin, der Nick spricht Bände) am Brett, wie bei den Freimaurern. Die hier geposteten Anweisungen sind für den Laien nicht ganz nachzuvollziehen, da teilweise fehlerhaft oder unvollständig! Die Jungs hier sind halt eine verschworene überaus qualifizierte Gemeinschaft, die wohl ihre Lebens-Aufgabe darin sehen, Microsoft und auch noch anderen Anbietern von Soft u. Hardware den Gratis Volldeppen Support zu leisten. So installieren sie jede neue Holzkopf Version auf ihren Rechner, natürlich mit vollautomatischer Setup Routine und wundern sich, weshalb bei dieser Beta Version schon wieder etwas nicht funktioniert! Danach startet dann die Debatte hier am Brett. Das Einbinden fast aller Gerättreiber hat Microsoft ja bereits für diese crem della crem erledigt!

Eine andere Aufgabe als ständig nie neusten „Insinder“ Versionen zu installieren, haben diese Hobby Spezialisten nicht! SIE SIND HALT INSIDER!

Ich verfolge dieses Brett bereits eine Weile und es sind immer die selbem Hobby IT-SPEZIALISTEN die hier Kommentare verfassen, das einem Schwindelig wird!

Jungs, bringt doch euren?? Frauen mal einen Blumenstrauß mit und spielt mit Ihr. Aber ich vermute, dieses Spiel haben die meisten von euch Nerds bis dato nie gespielt. Das passende Spielzeug ist halt keine Windows Beta Insider Version, ihr Lutscher…

Beste Grüße

Dipl. Ing Saskia S. IT-Service

Danke du Spezialist. Sehr konstruktiv. Voll die Meinung aber keine echte Hilfe!

Ich kann mit allem umgehen aber nicht mit Leuten die rumtrollen und null konstruktives dazu beitragen!

Ich hab wahrscheinlich schon BASIC in den C64 gehackt wo du noch das Wort „Computer“ Buchstabieren lernen musstest. Aber alles Vermutungen von daher…

Ich mach das einfach so aus Laune weil es mir Spaß macht neue Dinge auszuprobieren und gehöre zu denjenigen die trotz „Spielerei“ so gut wie nie ihr Windows abschießen. Ich denke das geht den meisten hier so, impliziert irgendwie das „deskmodder“ ^^. Kann mich durchaus kompetent in vielen IT Bereichen sicher bewegen aber halt nicht in allen (wer kann das schon außer vielleicht Herr Dipl. Ing) wie z.B. die PowerShell.

.

P.s.: Cris und nicht Chris!

@Saskia S.

Also, ich kann ja nicht für die anderen sprechen, aber mir ist definitiv zu warm, um Blumen pflücken zu gehen, oder mit meiner Frau zu „spielen“.

Vielleicht hat dich die Hitze ja auch irgendwie „übermannt“.

Aber lass die Leute doch hier Ihre Erfahrungen weitergeben, für diejenigen, die es interessiert. Vorbereitend auf das, was da kommen mag, oder was Microsoft demnächst wieder verzapft. Manchmal geht es halt nicht anders, als „lernen durch tun.“

Sonst müsstest du das gleiche auch in allen anderen Foren kritisieren, denn auch da gibt es mehr als genug Nerds.

Und eigentlich ist es auch nicht nötig, hier mit deinem beruflichen Status zu prahlen (falls das überhaupt der Wahrheit entspricht), denn im Blog oder Forum sind alle gleich und das kommt nicht gut an.

Kleine „Korrektur“ deines Post´s:

Am 6.4. war es noch nicht so heiß als sie das schrieb

– aber sonst 👍

– aber sonst 👍

Bei uns schon, Manny. Am 6.4. hatten wir hier 36 Grad. Und so wie es scheint, schlägt’s bei manchen eher an, als bei anderen.

Korrektur…Stimmt, hatte den 06.08. im Blick, da haste recht. Hab gar nicht gesehen, das der Eintrag schon so lange her ist…

Am 6.4. war doch der erste Corona-Koller.

Ja, habe da den 6.4. und 6.8. durcheinander gebracht..

Bei mir reichen wohl schon 20 Grad für Hitzekoller…

Ich glaub, ich hab’s. Einfach eine wsb-Datei erstellen (hier kann man dann die Daten aus der Sandbox_Config.xml übernehmen), ausführen und die dann mit der Sandbox verknüpfen.

Mittlerweile finde ich das Script richtig gut, so dass ich es in meine Master-wims der Home und Pro integriert habe.

Vorallem bei der Home ist es schön zu sehen, dass alles reibungslos funktioniert. Immer wieder Anpassungen über Anpassungen. Nun habe ich meine Ausgangsvariante, wo ich nur noch die Updates integriere.

Damit meine ich jetzt nicht die ISOs, die ich hier anbiete, sondern meine Customs…

Wo gibt es deine Customs? Früher waren die in dem Ordner dabei wo es die normalen ISOs gab aber nun leider nicht mehr.

ich vermute eher mal das Roland seine eigenen Customs meint ( die nicht für die Allgemeinheit gedacht sind)

– gibt aber für jeden selber die Möglichkeit, sich sowas selber zu machen, am besten da mal im Forum das betreffende Tutorial durchlesen (ist zwar schon etwas älter, denke aber das hat auch heute noch Gültigkeit) :

https://www.deskmodder.de/phpBB3/viewtopic.php?f=160&t=18299&start=45#p287250

als Tools bieteten sich z.B. dann auch MSMG Toolkit / NTLite / DISM++ Oder winreducer100 an