Gestern zum Patchday für Windows 11, Windows 10 und Server hat Microsoft eine Sicherheitslücke (CVE-2026-26151), die den Remote Desktop betrifft, besser abgesichert. Das betrifft Remote-Desktop-Dateien (.rdp), die für Phishing-Angriffe missbraucht werden konnten und auch noch können, wenn man nicht aufpasst.

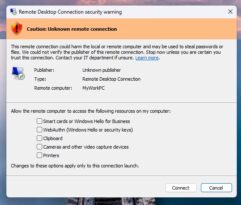

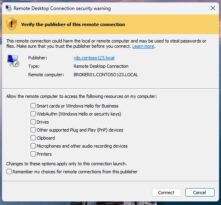

Damit man bessere Informationen bei einer Herstellung der Verbindung bekommt, wird jetzt ein neuer Sicherheitsdialog angezeigt. „Um dem entgegenzuwirken, wird vor dem Herstellen einer Verbindung ein neuer Sicherheitsdialog angezeigt, der die Adresse des Remotecomputers, Informationen zum Herausgeber (sofern verfügbar) sowie alle angeforderten Zugriffsrechte auf lokale Ressourcen anzeigt. Alle angeforderten Einstellungen sind standardmäßig deaktiviert und müssen explizit aktiviert werden. Beim ersten Öffnen einer RDP-Datei wird zudem eine einmalige Sicherheitswarnung angezeigt. Diese Änderung trägt dazu bei, potenziell riskante Verbindungen sichtbarer und bewusster zu machen, ohne Verbindungen zu beeinträchtigen, die manuell in der Remote-Desktop-App gestartet werden.“

Microsoft hat auch das Tutorial dazu angepasst, und die einzelnen Schritte erläutert. (Deutsch oder Englisch).

Für IT-Administratoren ist auch noch ein Registry-Eintrag dabei, um diese Änderung kurzfristig rückgängig zu machen, falls die Unterstützung in der Firma noch nicht gewährleistet ist.

Windows 11 Tutorials und Hilfe

- In unserem Windows 11 Wiki findet ihr sehr viele hilfreiche Tipps und Tricks.

- Falls ihr Fragen habt, dann stellt diese ganz einfach bei uns im Forum.

- Installationsmedien: Aktuelle Windows 11 ISOs findet ihr hier: 25H2 26200. Ansonsten immer in der rechten Sidebar.

- Windows 11 neu clean installieren Tipps und Tricks.

- Windows 11 auch ohne TPM und Secure Boot installieren.

- Windows 11 mit lokalem Konto auch Offline installieren.

- Windows 11 Inplace Upgrade Reparatur oder Feature Update.

- Automatisch anmelden Pin entfernen Windows 11.

- Alle Beiträge zu Windows 11 im Blog findet ihr über diese Seite. Wobei auch alle anderen Artikel interessant sein können.

Meine Frau hatte heute Vormittag deswegen SOS gefunkt. Was ist das den wieder für ein Mist hatte sie gesagt.

Problem an der Umstellung ist, dass das Durchreichen von Drucker, Zwischenablage und Laufwerke deaktiviert ist, auch wenn es in der RDP hinterlegt ist! Man müsste es bei jedem Login neu anhaken, es wird nicht gespeichert!

Die Registry lässt sich aber recht einfach per GPO ausrollen, wichtig ist: „Aktion ERSTELLEN, nicht AKTUALISIEREN“, so wie es im MS-Artikel steht.

Danke für den Hinweis mit der Registry.

Hast du zufällig den Pfad und die jeweiligen Schlüssel bzw. Werte?

Ja klar!

Die GPO muss auf eine Computer/Client-OU angebunden werden!

Computerkonfiguration/Einstellungen/Windows-Einstellungen/Registrierung/“Neues Registrierungselement erstellen“

Aktion: Erstellen (nicht aktualisieren!, der Eintrag ist unter W11 nicht vorhanden!)

Struktur: HKEY_LOCAL_MACHINE

Schlüsselpfad: SOFTWARE\Policies\Microsoft\Windows NT\Terminal Services\Client

Name: RedirectionWarningDialogVersion

Werttyp: REG_DWORD

Wertdaten: 1

Basis: Hexadezimal

Danke

Wieder ein Schritt mehr, den Nutzer des Rechner zu entmündigen. Ein OS hat zu funktionieren: Du hast es so gewollt, da hast Du es. Die Gängelung der Nutzer unter dem Deckmantel der Sicherheit nimmt keine Ende. Warum speichere ich denn die die freigegeben Resourcen, wenn M$ diese dann löscht. Nennt sich Computersabotage. Und ist strafbar!

Das ist kein Endbenutzer-Ding, das betrifft eher Admins, also Geschäftskundenbereich!

Also Privatperson wirst du selten auf einem externen RDP-Server zugreifen müssen.

Det neue Dialog kommt aber auch intern! Also bei Ziele im gleichen lokalen Subnetz.

Es geht nicht um RDP-Server, sondern darum, das man sich per RDP auf einer anderen Maschine anmelden kann.

Das ist ähnlich wie ein lokaler Teamviewer.

In der Firma nutze ich RDP immer, um mich an virtuellen Maschinen anzumelden.

Und in einer RDP kann man schon Zwischenablage und Printer vorgeben, warum wird das bei dem neuen Dialog noch extra abgefragt?

Und je nach VM gibts auch nicht alle Einträge dieser „Security Warning“.

mit ist ein solcher Schritt lieber, als eine Sicherheitslücke.

Wer die Gefahr liebt, kann ja den Registry Eintrag setzen.

Naja, man muss sich die CVE mal durchlesen.

Es geht um Phishing und das man von jemand Anderem eine .rdp zugesendet bekommt.

Niemand mit etwas Verstand würde eine von jemand Anderem zugesandte .rdp ausführen.

Ich brauche diesen Sicherheitshinweis nicht, denn alle .rdp habe ich selbst erstellt und sie exsitieren nur auf genau einem PC, nämlich meinem.

Und eine .rdp per Mail zusenden geht hier auch nicht, denn der Spamproxy filtert alle ausführbaren Anhänge aus den Mails heraus.

Also .exe, .com, .rdp, .bat, .cmd, .vbs, .jar, etc. etc. und auch Officedateien mit Makros oder PDFs mit eingebettetem Javascript.

Man kann uns solche Sachen also gar nicht zusenden, sie erreichen nie den Empfänger.

dann gehörst du ganz bestimmt nicht zu den Adressaten für die neuen Sicherheitsrichtlinien. Glückwunsch.

Aber ich verstehe auch die Seite von MS, die gerne jegliche Sicherheitslücken – auch die von/bei Dummys – schließen möchten.

Was wäre die Alternative? Die Sicherheitslücke geöffnet lassen?

Man kann es nicht allen Recht machen.

Der Haken an der Sache ist, dass dadurch keine Sicherheitslücke geschlossen wird. Die potenzielle „Lücke“ ist nach wie vor da und sie wird auch nicht geschlossen, weil das bedeuten würde, dass man essentielle Features entfernen müsste. Damit wäre eine RDP-Verbindung quasi unbrauchbar. Das, was Microsoft hier versucht, ist den User vor sich selbst zu beschützen. Die Absicht dahinter ist sicherlich gut gemeint, aber die Umsetzung ist Käse. Zudem spricht Microsoft dem User Wissen und Verantwortung ab durch den „Fix“, der keiner ist. Wer nicht in der Lage ist, einen PC unabhängig vom eingesetzten Betriebssystem mit Verstand zu benutzen, soll es bitte einfach lassen. Wer das nicht will, braucht am Ende auch nicht rumheulen und die Schuld Microsoft in die Schuhe schieben, denn der Schuldige sitzt bei Phishing immer ausnahmeslos vor dem eigenen PC.

Wenn ich den Artikel von MS richtig verstehe, kommt der RDP-Dialog in jedem Fall und in jedem Fall müssen auch die Resourcen für jede Verbindung selektiert werden.

Der einzige Unterschied besteht darin, mit einer Signierung einen Eigentümer der *.RDP Datei in den Dialog mitzugeben und somit eine gewisse Kontrolle zu haben. Sozusagen eine optische Kontrolle für aufmerksame Benutzer.

Sollte das so sein, ist das nicht mehr als ein billiger Trick, denn in der Praxis wird das vom Benutzer „durchgewunken“.

Korrekt. Und wie oft wurden schon Private Keys geleaked und damit dann legitime Zertifikate erstellt? Dieser ganze Zertifikatszauber macht es nicht besser, sondern suggeriert lediglich Sicherheit. Und ja, natürlich klickt der durchschnittliche User alles an, was nicht bei Drei auf dem Baum ist. Mehr Abfragen werden immer als mehr Generve empfunden. Man weigert sich schlicht, zu lesen, zu verstehen und dann zu handeln. Mit solchen Menschen habe ich kein Mitleid, wenn’s dann doch mal knallt.

Ist das neu, dass Windows hello for Business durch geschliffen wird ?

Aus meiner Sicht ist es jetzt unsicherer, weil der User ggf. Mehr druchreicht als man am Server eigentlich haben möchte (Laufwerke, Geräte etc). Bei vielen unternehmensrechnern ist der PC nur ein Client und es liegt maximal ein rdp connection am Desktop, sich dort per phising eine rdp Datei einzufangen ist geringer als in anderen umgebunden. Und auch wieder schlecht kommuniziert worden.

Bin auch betroffen Update macht mein privater Zuhause Remote innerhalb meine eigenen Network kaputt, ich raste aus und schlag erst mal irgend was zu bruch damit es mir besser geht … ich habe die Schnauze voll! Dieses SCHEISS FENSTER MAN!!