Anfang August hatten wir darüber berichtet, dass Microsoft eine neue Sicherheitsmaßnahme im Microsoft Edge integriert. Der Name ist noch „Super Duper Secure Mode„, wird aber noch geändert. Diese Sicherheitsfunktionen werden nun nach und nach integriert.

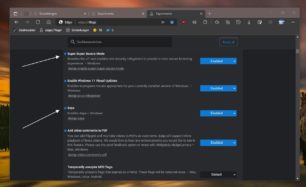

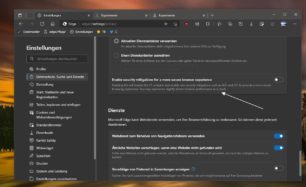

In der aktuellen Canary-Version wurde nun eine Flag hinzugefügt, die eine Einstellung dafür unter Datenschutz, Suche und Dienste und dann unter Sicherheit anzeigen lässt.

„Wenn Sie diese Option aktivieren, wird der JIT-Compiler deaktiviert und neue Sicherheitsmaßnahmen wie ACG und CET werden aktiviert, um das Surfen sicherer zu machen. Dies kann zu einer etwas langsameren Browserleistung führen.“

Microsoft beschreibt es auf GitHub so:

„Die Vorteile liegen nicht nur in der Reduzierung der Angriffsfläche. Aufgrund der Funktionsweise von V8 JIT können mehrere wirkungsvolle Technologien zur Schadensbegrenzung nicht im Rendering-Prozess eingesetzt werden. So wurde beispielsweise die Controlflow-Enforcement Technology (CET), eine neue hardwarebasierte Exploit-Abwehr von Intel, deaktiviert. Ebenso wurde Arbitrary Code Guard (ACG) aufgrund der Verwendung von RWX-Speicherseiten im Prozess nicht aktiviert. Dies ist bedauerlich, da der Renderer-Prozess nicht vertrauenswürdige Inhalte verarbeitet und so weit wie möglich abgeschottet werden sollte. Durch die Deaktivierung von JIT können wir beide Abhilfemaßnahmen aktivieren und die Ausnutzung von Sicherheitslücken in einer Renderer-Prozesskomponente erschweren.“

Wer es einmal ausprobieren möchte:

- Microsoft Edge starten edge://flags in die Adresszeile eingeben und starten.

- In die Suche Super Duper Secure Mode eingeben auf Enabled stellen

- In die Suche Saya eingeben und auf Enabled stellen

- Nach einem Neustart erscheint dann der neue Eintrag (siehe oben), den man aktivieren muss.

- Nun surft ihr (experimentell) mit der neuen Sicherheitsoption im Netz.

Danke an Alex für den Hinweis.

Alle Microsoft Edge Downloads auch Insider:

- Microsoft Edge Stable (Windows, macOS, iOS, Android) microsoft.com/de-de/edge

- Canary, Dev, Beta (Windows, macOS)microsoftedgeinsider.com/de-de/download/,

- Business: Microsoft Edge Stable, Beta und Dev (Windows, macOS: microsoft.com/de-de/edge/business

- Die portablen Versionen: Portable Edge Updater

- Android: play.google.com/microsoft.emmx

- iOS: apps.apple.com/microsoft-edge

- Deinstallation Microsoft Edge: Sollte der Edge nicht selbst installiert worden sein, kann man den Edge trotzdem entfernen, wenn man denn möchte

Wenn ich das aktiviere bricht die Leistung von Edge hier total ein.

Speedometer vorher: 135, danach 82.

Ist doch experimentell und es wird daran gearbeitet. Später, sofern diese Funktion bleibt, wird sich das ändern, also fleißig die Feedbackfunktion des Edge nutzen. Bei meiner kleinen Leitung hat es eh keinen Zweck dieses zu aktivieren.

Das schreibt man ja auch, dass es bei bestimmten Dingen deutlich langsamer wird. Die Frage ist: merkst du das im produktiven Einsatz? So ein Benchmark macht sicherlich viel mehr JavaScript, als die meisten Webseiten. Insofern ist es witzlos, das mit Benchmarks zu prüfen. Teste es im normalen Betrieb.

Wie? Wozu wird JIT in den Browser eingebaut und dann für unsicher erklärt?

Ist Deaktivieren nun das neue „Sicher“ bei Microsoft?

Sowas ruft bei mir Stirnrunzeln und Kopfschütteln hervor.

Der JIT Compiler war schon im Browser drin, als Microsoft ins Projekt eingestiegen ist. Es ist ein Test, ob es nicht auch ohne geht.

Normalerweise ist Komplexität einer der Feinde der Sicherheit. Und so ein JIT Compiler ist halt ein verdammt komplexes Stück Software. Wenn man also etwas Geschwindigkeit einbüßt für deutlich mehr Sicherheit, ist das an vielen Stellen eine Option.

Das zielt letztlich aufs Firmenumfeld. Dort will man erreichen, dass unbekannte Seiten in einem in einer VM gekapselten Edge laufen und möglichst wenig Angriffsfläche haben. Dazu passt solch eine Einstellung. Nur bekannte Seiten werden dann im normalen Edge mit allen Features geöffnet. Zumindest gehe ich stark davon aus, dass das Ziel des Tests ist.