Mal kurz informiert, für diejenigen die sich mal den Unterschied der verschiedenen Browser-Exploits durchlesen möchten. John Barbare hat einmal die verschiedenen Arten von Exploits genauer erklärt.

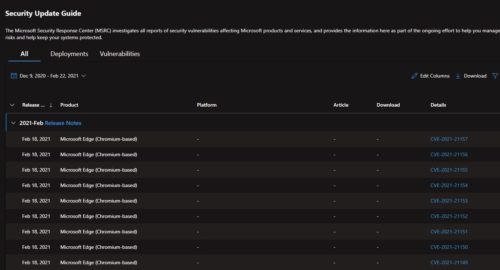

Der Browser ist mit das anfälligste Programm auf einem Rechner und sollte immer aktuell gehalten werden. Auch wenn die modernen Browser heute in einer Sandbox abgeschirmt vom System laufen, kann es trotzdem dazu kommen, dass man sich Exploits einfangen kann. Diese Exploits werden bspw. von Microsoft als CVE (Common Vulnerabilities and Exposures) auf dieser Seite aufgelistet.

John Barbare unterscheidet in seinem Beitrag zwischen Cryptomining-Angriffen und Chromium-basierten Exploits. Cryptomining basiert auf speziell präparierten Webseiten. Hier muss nichts installiert werden und gegensteuern kann man nur, wenn man JavaScript im Browser deaktiviert. Man selber bekommt es kaum mit, außer das die CPU mehr belastet wird. Die Chromium-basierten Exploits hingegen nutzen Schwachstellen in der Sandbox aus, um dann bösartiger Code oder Malware herunterzuladen und damit den Rechner kompromittiert. Aber das ist nur eine kurze Erklärung. Den ganzen Beitrag dazu könnt ihr euch hier durchlesen:

PS: Die im Bild aufgeführten CVEs wurden im Edge 88.0.705.74 behoben.

Danke für die Info. Carsten hatte kürzlich ja das Problem angesprochen, dass sich in der Rapr.exe ein ominöses Teil einer Datei befände, das Virus Total angemeckert habe. Ich vermute, dass es sich hierbei um ein Cryptomining basierten Exploit handeln könnte.

Der Möglichkeiten von Hackern sind gar viele, warum Windows sich ständig bemüht, die Sicherheitslücken zu schließen.

Dass Edge in einer Sandbox abgesichert ist, ist wohl einer der Sicherungsmaßnahmen, die Windows zur Verfügungen stehen. Der Defender leistet ganze Arbeit. Ich hatte mal selbst ein Problem, wo unvermutet ein Uninstaller von AMD mir die SSD verschlüsselt hatte. Ich kam in den Rechner nicht mehr rein. Habe dann das Problem mit dem BitLocker glücklicherweise lösen können. Fazit: Man muss höllisch aufpassen.

Auch hier zeigt sich mal wieder, wie wichtig es ist, Windows stets die neuesten Sicherheitsupdates „zu gönnen“, wenn die für einige User manchmal auch als störend oder gar überflüssig angesehen werden.

👍👍👍✔

gepostet mit der Deskmodder.de-App