Microsoft wird den Support für EMET zum 31.Juli 2018 einstellen. Wir hatten darüber berichtet. EMET (Enhanced Mitigation Experience Toolkit) schützt die älteren Versionen von Windows, aber auch Windows 10 vor Schwachstellen und Exploids.

Der systemweite Schutz von EMET bietet

Data Execution Prevention (DEP)

Structured Exception Handler Overwrite Protection (SEHOP)

Address Space Layout Randomization (ASLR)

Certificate Trust (Pinning)

Block Untrusted Fonts (Fonts)

Dazu kommt dann noch der anwendungsspezifische Schutz.

Gleich vorneweg: Es geht in dem Bericht nicht darum, dass der Schutz des Defenders und den anderen Sicherheitsmaßnahmen nicht ausreicht, sondern nur darum, dass EMET unter Windows 10 überflüssig ist.

Microsoft selber ist der Meinung dass:

"Windows 10 includes all of the mitigation features that EMET administrators have come to rely on such as DEP, ASLR, and Control Flow Guard (CFG) along with many new mitigations to prevent bypasses in UAC and exploits targeting the browser."

Hier hat dann die Carnegie Mellon University angesetzt und genau diese Aussage untersucht.

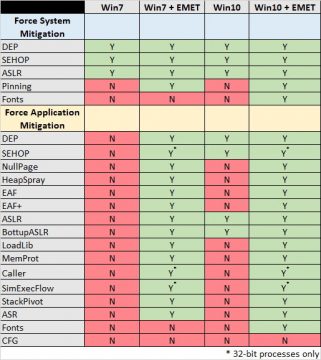

Zur Auswahl standen Windows 7, Windows 7 mit EMET, Windows 10 und Windows 10 mit EMET.

Die Tabelle wurde auf die neue Windows 10 1607 aktualisiert und ist damit auf dem neuesten Stand.

Das kurze Fazit der Auswertung:

"Fact: Windows 10 supports DEP, ASLR, and Control Flow Guard (CFG).

Fiction: Windows 10 makes EMET irrelevant."

Das zeigt, dass EMET noch nicht vollständig in Windows 10 integriert ist. Hier sollte man aber noch die weitere Entwicklung von Windows 10 abwarten. Denn gerade beim Schutz hat Microsoft immer wieder Änderungen vorgenommen.

"Microsoft’s statement above overlooks the primary reason for someone to run EMET. In particular, users running EMET to protect applications that do not opt in to all of the exploit mitigations that it should. Even though the underlying Windows operating system supports a mitigation, doing so does not necessarily mean that it will be applied to an application…..

…For example, even Microsoft does not compile all of Office 2010 with the /DYNAMICBASE flag to indicate compatibility with ASLR. What is the impact? An attacker may be able to work around ASLR by causing a non-DYNAMICBASE library to be loaded into the process space of the vulnerable application, potentially resulting in successful exploitation of a memory corruption vulnerability. What do we do to protect ourselves against this situation? We run EMET with application-specific mitigations enabled!…"

Das Software Engineering Institute kommt zu dem Schluss, dass es nicht falsch ist auf Windows 10 umzusteigen. Aber auch der zusätzliche Schutz des kostenlosen EMET ist zu empfehlen.

Ist der Einsatz von EMET nicht möglich, lässt sich die systemweite Migration von DEP und ASLR trotzdem durchführen.

Beschrieben wird es durch den Eintrag über die Eingabeaufforderung bcdedit.exe /set {current} nx AlwaysOn

Der systemweite ASLR Schutz kann über die Registry aktiviert werden.

Windows Registry Editor Version 5.00 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Session Manager\Memory Management] "MoveImages"=dword:ffffffff

Aber zu diesen Einstellungen, lest es euch erst auf der Seite richtig durch.

„An attacker may be able to work around ASLR by causing a non-DYNAMICBASE library to be loaded into the process space of the vulnerable application, potentially resulting in successful exploitation of a memory corruption vulnerability.“

Genau darum geht es: Eventuelle Angriffe auf mögliche ZeroDayExploits so schwer wie möglich zu machen. Zusätzlich zu den Recommended Usings habe ich den NetworkUXBroker.exe von Freund EMET konfigurieren lassen. Zwar macht der selten Probleme, aber ich hatte schon welche.

Also, Freund Emet läuft unter .NET 3.5 (bei mir) und bleibt auch als zusätzlicher Schutz. Gerade deswegen, weil er sich vor der Firewall positioniert.

Du brauchst keine Programme von EMET überwachen lassen, die aus dem Windows 10 Lieferumfang stammen. Damit erreichst du keinen weiteren Schutz. Es geht bei EMET darum, ältere Software oder Software, die eben die Funktionen des OS nicht nutzt, dazu zu zwingen.

Den Zusammenhang mit .net 3.5 und der Position „vor der Firewall“ ist mir nicht ganz klar. EMET ist eine DLL, die zur Laufzeit zu definierten Prozessen dazu geladen wird.

.Net Framework , gemeint ist die Microsoft-Plattform, die für die GUI sozusagen zuständig ist.

Man kann auch einzelne .exe(cutables) absichern, wie den RuntimeBroker z.B., von dem man weiß, dass der oft zum Einschleusen von Viren oder Malware genutzt wird; wie auch andere .exe-Dateien. Wie man mir sagte, ist der EMET erste Hürde vor der Firewall.

Allerdings ist es, wie bereits erwähnt, ziemlich sinnlos, die von Windows 10 mitgelieferten Systemdateien damit absichern zu wollen. Das System unterstützt die entsprechenden Schutzfunktionen bei seinen eigenen Dateien schon von Anfang an, ganz ohne EMET.

Und die Aussage mit der ersten Hürde vor der Firewall ist in dem Zusammenhang halt seltsam. Falls irgendein Prozess auf dem PC ausgenutzt werden soll und EMET tätig wird, ist der Attacker schon längst an der Firewall vorbei. Eigentlich ist EMET eher das Gegenteil: letzter Strohhalm, wenn davor alle Sicherheitsmechanismen versagt haben.

Hatte immer schon EMET 4.1 am laufen dafür kein Virenprogramm aber die Hostsdatei von MVPS und Smartscreen.

Dachte immer EMET 5.5 läuft nicht bei mir, habe nun aber endlich begriffen was die Unterschiede zu EMET 4.1 sind:

EMET 5.5 erscheint nicht im Autostart und startet verzögert. Komisch ist nur, dass die GUI auch dann startet wenn man „Tray Icon“ deaktiviert.

EMET ersetzt kein AVProgram.

Mal ne Frage zu:

Der systemweite ASLR Schutz kann über die Registry aktiviert werden —>

dword 32 oder 64 Bit ?

Ist immer DWORD-Wert (32 Bit)

Danke für die schnelle Antwort