Es zeigt sich immer wieder, dass Antiviren-Programme und Sicherheitssuiten nur das blockieren können, was ihnen eingetrichtert wurde. Und es zeigt auch, dass Windows durch die Notwendigkeit der Kompatibilität mit den alten Versionen, speziell XP angreifbar ist. Auf der Black Hat 2017 haben Sicherheitsforscher eine neue Variante entdeckt, um Malware an allen gängigen Sicherheits-Programmen vorbeizuschleusen.

Diesen Vorgang hat man „Process Doppelgänging“ genannt. Dabei wird eine ganz normal ausführbare Datei innerhalb einer NTFS-Transaktion mit einer bösartigen Datei überschrieben. Ein Speicherabschnitt reicht aus, um eine Transaktion zum Scheitern zu bringen. Der neue Schadcode wird dann über den noch vorhandenen Windows Process Loader aus XP Zeiten eingeschleust und ist unsichtbar für die Sicherheitssoftware. Denn diese erkennt keine Änderungen, da hier auch „nichts“ geändert wurde. Für die AV-Programme ist die Datei nie geändert worden. Mal ganz einfach ausgedrückt.

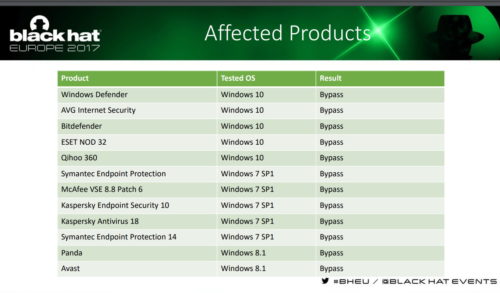

Dieser „Doppelgänger“ ist also nichts anderes als ein überschreiben des normalen Prozesses. Schleust aber bösartigen Code ein. Überprüft wurde es mit den gängigsten AV-Programmen unter Windows 7, 8.1 und Windows 10. Keiner konnte diesen Angriff erkennen. Man muss nun abwarten, wann ein Patch erscheinen wird.

Die Sicherheitsforscher haben noch erklärt, dass dies der Nachfolger vom „Prozess Hollowing“ ist, der schon vor ein paar Jahren entdeckt und die Lücke behoben wurde. Es zeigt aber auch, dass es immer Mittel und Wege gibt, ein komplexes System auszuhebeln. Gerade hier erkennt man deutlich, dass es Microsoft durch die Kompatibilität zu den alten Versionen sehr schwer hat.

Natürlich wäre ein Cut und ein Neuaufbau eines Betriebssystems gut. Ist aber durch die Nutzung der alten Software weltweit nicht machbar. Wer mehr darüber wissen möchte, kann sich die Dokumentation auf blackhat.com, oder die PDF blackhat.com/docs einmal genauer anschauen.

via: borncity

Schon die 32bit win 10 war ein Fehler.

So ist das, wenn man zu jedem alten Zeug kompatibel sein will. Da schleppt man eben auch die Lücken mit.

Dass Windows Defender 10 das nicht mitbekommt zeigt, dass es eben genauso schlecht wie die AV-Bezahlsoftware ist, nichts sicher macht sondern nur den Nutzern Sicherheit vortäuscht – wie Schlangenöl, Homöopathie oder Placebos. Das ist leider die Tatsache.

Schlimm ist, dass Microsoft solche Lücken bestehen lässt.

Patches sind nur Pflaster und beheben einfach nicht das schlechte Sicherheitskonzept, das bei solcher Rückwärtskompatibilität in die nächste Windows-Generationen geführt wird.

Schlimm finde ich eig. nur, dass MS nicht alle ihre Dateien digital signieren, dann wäre ein Aufruf einer System-Datei ohne jegliche oder mit falscher Signatur … je nach weiterer vorgehensweise leicht feststellbar oder erst gar nicht möglich. So bleiben einem max Hashes der Datei. Viele HIPS setzen darauf. Alternativ kann man auch Scans ala comodo cleaning essentials (Autoruns zunächst im abgesicherten Modus) verwenden.