Die alten Windows Secure Boot-Zertifikate, die im Juni bzw. Oktober 2026 ablaufen, bereiten einigen doch Kopfschmerzen. Eigentlich muss man sich um nichts kümmern, da der Wechsel von UEFI CA 2011 auf UEFI CA 2023 und weitere automatisch über Windows Update abläuft.

Mit den Skripten, die auf GitHub zum Prüfen angeboten werden, kommt nicht jeder klar. Daher hat Inekai ein kleines Tool mit einer grafischen Oberfläche erstellt. Er hatte mir vorhin eine Mail geschickt und mir das Tool Sioni Secure Boot Zertifikat-Prüfer vorgestellt, bzw. vorgeschlagen.

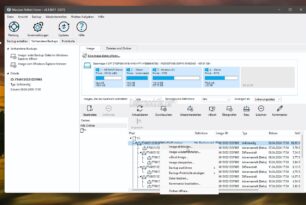

Wie man im Bild sehen kann, ist es wirklich gelungen. Das kleine portable Tool SecureBootCertChecker.exe muss nur mit Administrator-Rechten gestartet werden. Danach werden dann der Status abgerufen. Wer neugierig sein sollte, kann über „Befehle anzeigen“ auch den Ablauf des Checks nachverfolgen.

Bei meinem Test war alles ok. Daher konnte ich den Button “ Installation anstoßen“ nicht ausprobieren. Aber ich gehe mal davon aus, dass auch dieses funktioniert. Wer es einmal ausprobieren möchte:

- Immer die aktuelle Version dropbox.com (Oben in der Menüleiste das Zeichen für Herunterladen anklicken)

- Version 2.2 bei uns: SecureBootCertChecker.zip (Mit Anregungen aus unseren Kommentaren)

https://ibb.co/FbHRfZ2m

jaaa alles oki

@moinmoin

Bei mir sieht das Ergebnis eins zu eins gleich aus wie bei dir. Somit alles bestens.

Wie es auch mit den Scripts ausgegeben wird:

https://github.com/cjee21/Check-UEFISecureBootVariables

PS: Gibt es das Tool auch in englischer Sprache?

Alles Bestens und richtig gut, das Tool, so kann man es einfach mit verschiednen Rechnern testen.

und richtig gut, das Tool, so kann man es einfach mit verschiednen Rechnern testen.

Vielen Dank

Der o.g. Sini SecureBootCertChecker zeigt durchwegs o.K. an:

Allerdings sind laut Windows Gerätesicherheit die Zertifikate der Startvertrauenskonfiguration veraltet und müssten erneuert werden…..

Evlt. wird die App ja noch erweitert…

Das Tool zeigt leider nur an, ob alles da/vorhanden ist.

Leider abe rnicht, ob es schon angewendet wird (Startvertrauenskonfiguration“. Das wiederum sagt die das Windows Gerätesicherheit. Also kann man hoffen, dass das Tool noch erweitert wird – das wäre dann eigentlich besser/genauer. Weil jetzt ist nicht erkennbar ob es der Rechner auch schon verwendet.

Aber eigentlich sieht man das ja in Naher Zukunft in der Geräte-Sicherheit

(https://support.microsoft.com/de-de/topic/zertifikatupdate-f%C3%BCr-den-sicheren-start-status-in-der-windows-sicherheit-app-5ce39986-7dd2-4852-8c21-ef30dd04f046) , weil MS es ja einpflegt, dass ienem das dann dort genauer angezeigt wird, auch an was es happert, wenn etwas nicht korrekt ist.

Richtig, deshalb habe ich jetzt spontan die brachiale 💪 Methode verwendet:

Habe jetzt im ASUS UEFI das ganze etwas 🫏“angestoßen“ und die Zertifikate:

KEK: Schlüsselregistrierungsschlüssel

CA: Zertifizierungsstelle

DB: Signaturdatenbank für sicheren Start

DBX: Datenbank für widerrufene Signaturen für den sicheren Start

gelöscht. Nach einem Neustart im ASUS UEFI die Zertifikate neu installiert

und jetzt wurden sofort auch laut Windows Gerätesicherheit alle erforderlichen

Zertifkatsupdates installiert & angewendet und deshalb: passt scho…. bis ca. 2040 🥳💃🏼

Sieht also so aus, dass ich es auch so machen müsste, nach dem BIOS Update.

Also, so in etwa:

1. BIOS/UEFI aktualisieren.

2. im BIOS Zertifikate löschen.

3. Reboot.

4. im BIOS SecureBoot neu einrichten.

Oder wo hast Du die ganzen Zertifikate gelöscht?

Bei mir wird alles OK angezeigt, also auch nichts zu tun, wie bei dem Check-UEFISecureBootVariables Tool – welches ich persönlich besser finde, da OSS.

ABER – unter Device Security bei Secure Boot steht bei mir ein grüner Hacken, mit dem Text „Secure Boot is on, but your device is using an older boot trust configuration that should be updated. There is not yet enough data to classify your device for automatic update. Visit the link below for more information.“

MS schreibt selbst dazu – „Your device might need additional validation before the update can proceed automatically. Visit aka.ms/getsecureboot for more information.“ Was auch immer das genau bedeuten soll.

Was ist also jetzt der Fall? Wer hat jetzt recht?

Ich gehe davon aus, dass das BIOS doch noch aktualisiert werden muss und ich glaube nicht, dass es ueber Windows Update passiert.

Dazu kommt, dass für mein Board MSI erst vor ein paar Tagen ein Update rausgebraucht hat, welches ich noch nicht installiert habe (Version 7C70v1F1: Update Secure Boot Key) – https://www.msi.com/Motherboard/MEG-Z490-GODLIKE/support#bios

Windows 25H2 OS Build 26200.8246

Bei mir wird ebenfalls alles grün angezeigt (auf allen drei Systemen). Ebenfalls mit den

Check-UEFISecureBootVariables-Skripts.

Allerdings steht bei mir in „Device security“ derzeit auch noch „Secure Boot is on, but your device is using an older boot trust configuration that should be updated. There is not yet enough data to classify your device for automatic update. Visit the link below for more information: https://support.microsoft.com/en-us/topic/windows-secure-boot-certificate-expiration-and-ca-updates-7ff40d33-95dc-4c3c-8725-a9b95457578e

Neustes BIOS habe ich eingespielt. Denke und hoffe, dies wird in nächster Zeit automatisch in Windows umgestellt werden.

Hast Du mal „Check Windows state.cmd“ ausgeführt (aus dem UEFISecureBootVariables-Tool)? Ich vermute mal, dass der Bootmanager noch nicht aktualisiert wurde oder SVN noch bei 7.0 ist.

Und wenn ja, was dann?

Wenn sogar nach dem Einspielen vom neuen BIOS nicht wirklich komplett hilft, wie man bei gur_helios sieht, was muss man dann tun? Vielleicht SecureBoot in BIOS zurücksetzen?

Dann hat aus irgendeinem Grund der Updater bei Dir entschieden, die Updates noch nicht komplett auszuführen, da Dein System eventuell noch nicht als „High Confidence“ angesehen wird. Eventuell steh tin der Registry dann, woran das liegen könnte.

HKLM\SYSTEM\CurrentControlSet\Control\SecureBoot\ServicingKann man natürlich auch manuell anstoßen und schaue, was dann passiert oder halt warten, bis der Updater das als sicher ansieht. Bei meinem Tablet z.B. weiß ich, dass der Updater nicht so richtig will, weil der Fehler „Firmware unknown“ auftritt. Das Gerät scheint nicht wirklich verbreitet zu sein oder ist derzeit kaum noch in Nutzung. Es kommen einfach nicht genügend Daten zusammen um zu ermitteln, ob ein Update gefahrlos ausführbar wäre.

Das Tool zeigt alles Grün an. Nur in der Registry steht unter HKLM\SYSTEM\CurrentControlSet\Control\SecureBoot\Servicing UEFICA2023Status NotStarted und auch unter Gerätesicherheit/Sicherer Start „sicherer Start ist aktiviert, aber Ihr Gerät verwendet eine ältere Startvertrauenskonfiguration, die aktualisiert werden soll. Es sind noch nicht genügenden Daten vorhanden, um Ihr Gerät für ein automatisches Update zu klassifizieren.“

Hätte von MS endlich gerne eine Anleitung dazu, damit man nicht im Juli mit heruntergelassenen Hosen da steht.

Ja, sieht für mich alles prima aus, soweit ich dies beurteilen kann. SVN ist bei 8.0.

Hier ein Screenshot:

https://drive.proton.me/urls/E5081T54C0#MUDKgsRLNDKy

Was meinst du dazu?

Ja, wenn SVN 8 auch im UEFI eingetragen ist., dann bist Du aktuell, was das angeht. Hat natürlich dann auch den Nachteil, dass Du alle Bootsticks, auf denen eventuell noch CA2023 SVN 7 vorhanden ist, jetzt auch aktualisieren musst.

Danke dir!

Sämtliche Bootsticks, SSD-Sticks etc. habe ich bereits aktualisiert. Läuft alles soweit reibungsfrei.

Welches Board und BIOS Version genau?

Das Tool ist da leider wohl nicht Open Source, so da es etwas schwer zu sagen ist, was es genau macht. Aber so wie ich das sehe, überprüft es nur, ob das Zertifikat ‚Windows UEFI CA 2023‘ vorhanden ist und gut. Weiter scheint der nichts zu prüfen, auch nicht ob bei der Installation der Zertifikate Feler in der Registry hinterlegt wurden und über den Status der Installation der aller Komponenten überhaupt. Keine Informationen über DB, DBX, KEK, SVN und welcher Bootmanager verwendet wird. So ist das ein klein wenig mager das Ganze.

Nein, das Tool zeigt leider tatsächlich nur an ob alles benötigte in Windows vorhanden ist – mehr leider nicht.

Also nur weil alles grün ist, heißt leider nicht, dass es trotzdem passt oder aktuell schon angewendet wird.

Aber vielleicht wird es ja noch erweitert.

Derzeit kann man ja noch warten, weil MS ab April/Mai das ja in der Windows Gerätesicherheit einbaut und dann anzeigt, auch warum es nicht geht, wenn es probleme gibt, schön mit Ampel-Symbolen

https://support.microsoft.com/de-de/topic/zertifikatupdate-f%C3%BCr-den-sicheren-start-status-in-der-windows-sicherheit-app-5ce39986-7dd2-4852-8c21-ef30dd04f046

Das mit der „Windows Gerätesicherheit“ und der Ampel wurde bei mir schon Anfang April aktiviert. Das zeigt „Grün“ an. Aber wie auch immer. Um das Tool zu testen müsste ich mal alles in der VM mal rückgängig machen. So bin ich noch nicht davon überzeugt, dass das Tool mit „Alles Aktuell“ wirklich aussagt, dass wirklich alles aktuell ist.

Danke für die ganzen Tipps. An das habe ich gar nicht gedacht. Ich arbeite daran.

WoW, nettes schnelles und kleines Tool. Bei mir ist alles Okay.

Wenn ich bei Secure Boot auf „UEFI“ stelle, ist alles o.k….ABER: einige SSDs mit den aktuellen Builds starten dann kein Windows 11.

Schalte ich bei Secure Boot auf „Andere Betriebssysteme“ booten alle SSDs normal…ABER: das kleine TOOL zeigt Fehler an.

Kommt darauf an, wie die Systempartition auf den anderen SSDs aussieht. Die Option „Andere Betriebssysteme“ aktiviert nicht in jedem Fall Secureboot und kann auch CSM zur Unterstützung verwenden. Wenn die Option „UEFI“ aktiviert ist, muss die Systempartition den Standard entsprechen und bei Windows 11 25H2/26H1/Beta CA2023 SVN 8 verwenden. Ansonsten bootet das nicht. Falls das SVN-Update mit dem April-Update noch nicht in das UEFI geschrieben wurde, reicht auch noch SVN 7 aus.

Danke

26H2 startet auch normal, aber 29576 schaltet sofort ins BIOS wenn „UEFI“ eingeschaltet ist.

Ich habe das Tool jetzt nochmal um einige wichtige Abfragen aktualisiert. Danke für die Tipps hier in den Kommentaren. Das Tool hat vorher auch den Installationsprozess angestoßen, um die neuen Zertifikate zu installieren, aber jetzt sind die Abfragen etwas klarer und Windows-konform. Dropbox-Version ist aktuell – Jetzt die 2.2.

Oben auch aktualisiert.

Danke Chris.