Man fragt sich, warum man Passwörter und andere sensible Daten im Browser (egal welcher) verschlüsselt speichert, wenn diese eh entschlüsselt (Klartext) im RAM sind. Das betrifft nicht nur den Google Chrome, oder Chromium Browser, sondern auch den Firefox.

Zeev Ben Porat hat dies in seinem Beitrag beschrieben, wie er herausgefunden hat, dass nach dem Start des Browsers die sensiblen Daten ohne eine Verschlüsselung im Ram gespeichert werden. Wenn man so überlegt, ist es kein Wunder, dass es Tools gibt, die Passwörter aus dem Browser auslesen können. Aber das ist nur ne Vermutung. Sollte aber auch jemand ungefragt an euren Rechner kommen, wäre es möglich diese sensiblen Daten abzugreifen.

Ich hab es einmal mit meinem Vivaldi, Edge und auch Firefox ausprobiert und alle haben mir die verwendeten Passwörter angezeigt. Und so geht es:

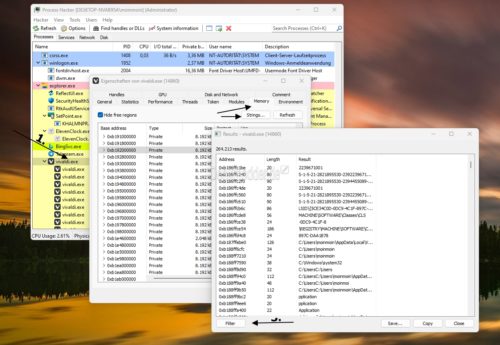

- Process Hacker (Portabel) herunterladen, entpacken

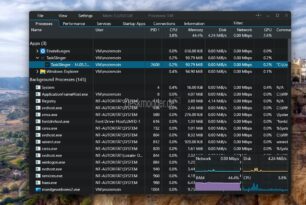

- Browser starten und irgendwo anmelden (Selbst das muss man nicht. Der Edge bspw. gestartet reicht aus)

- Process Hacker starten

- Den Browser per Rechtsklick markieren -> Properties

- Tab Memory dann Strings

- Im neuen Fenster dann unten Filter -> Contains

- Jetzt euer Passwort eingeben und suchen lassen

Es wurden bei mir alle möglichen Passwörter angezeigt. Zeev Ben Porat hat dies auch Google gemeldet und es kam auch schnell eine Antwort zurück mit „Won’t Fix“. 14 Wochen später machte Chromium den Bericht dann öffentlich. Wer sich den Beitrag einmal genauer durchlesen möchte:

Wenn ich an einem entsperrten Rechner sitze, kann ich mir im Firefox sowieso alle Kennwörter anzeigen lassen. Beim Edge grätscht wenigsten noch die Windows-Kennwortabfrage dazwischen.

Trotzdem sehr interessant. Wirklich sensible Kennwörter sollte man nicht im Browser speichern.

Eben, eben, eben. Und für den Process Hacker benötigt man Admin. Die alternativen sind:

Externer PW-Manager > nicht speichern (Brain) > Masterpasswort (2te Abfrage wie in Edge auch in FF)

„Wenn ich an einem entsperrten Rechner sitze, kann ich mir im Firefox sowieso alle Kennwörter anzeigen lassen.“

Nö, dafür hat man ja schließlich das Masterpasswort zum Schutz.

Standardmäßig nicht. Und man wird vom Firefox auch zu keiner Zeit aufgefordert, ein Masterpasswort zu setzen.

Tja das Problem den wird aber nur 1 pw für alles verwendet wenns nicht gespeichert wird denke nicht das einer 50 PWs im Kopf hat.

Den ja noch für die sicherheit 1x Woche alle PWs verändern.

Prr hab keine Zeit für sowas, ich Speicher auch PWs unter Firefox für Android, dort ist aber nur Zugriff auf lieste mit Fingerabdruck, gesichts Erkennung oder Muster, wobei Muster bei mir über Norton, Google Abgesicherte ist das er nach dem 10 mal falsch, alle Daten Löscht.

PS: eben mal durchgespielt, da wird garnicht angezeigt, weder im Firefox noch im Edge.

Da hast Du wohl dann etwas nicht richtig gemacht. Bei Edge und Chrome wird mit das Passwort im Speicher angezeigt, bei Edge sogar noch die Zuordnung zur Webseite, zu welchem das Passwort gehört.

Für den Mozilla Firefox langt von Nirsoft, der NirLauncher 1.23.60 der PasswordFox

damit werden alle Passwörter angezeigt und können direkt abgespeichert werden.

Darum geht es aber nicht. Es geht u.A. um nicht gespeicherte Passwörter, welche man einfach so eingibt und diese vom Browser nicht speichern lässt. Sobald man da Passwort eingeben hat, bleit es im Klartext im Speicher, bis man die Sitzung beendet.

Falls jemand danach sucht, hier könnt ihr ihn euch runterladen.

https://nsaneforums.com/topic/427202-nirlauncher-12360/#comment-1746123

Der Artikel hat ja schon CHIP-Niveau, wie hier aus etwas eine Sensation gestrickt wird, was lange bekannt ist und praktisch jedes Jahr wieder von jemandem neu aufgewärmt wird. Bei der Überschrift muss man sich den Vorwurf gefallen lassen, Clickbait durch Panikmache zu betreiben.

Oder einfach WinPeas nutzen.

Und wo ist das Problem?

Wer an meinen Rechnern sitzt und sich eingeloggt hat, der darf das auch alles sehen und auslesen.

Nachdem er den 40+ Passphrase, der nötig ist, um die voll verschlüsselten Platten zu entsperren vor dem Booten eingetippt und sich anschließend MANUELL eingeloggt hat (das sind auch mehr als 8 Zeichen ) und dabei das Token einzustecken nicht vergessen hat.

) und dabei das Token einzustecken nicht vergessen hat.

Wenn der Nutzer weg ist, ist es der Rechner auch, das erledigt er ganz automatisch, wenn sich der Nutzer entfernt, zumindest meiner tun das.

Also nicht immer rumjammern, wie schrecklich es, wenn im Browser irgendwas gespeichert ist und irgendwelche Passwörter zur Laufzeit im Klartext oder als Hash im RAM rumgeistern, die lassen sich sonst irgendwie schwer verarbeiten. Alles ist irgendwo irgendwie zur Laufzeit im RAM, auch das PW das jemand auf der Tastatur eintippt ist genauso auslesbar.

Also einfach eine Frage des Nutzerhirns, wenn der Fehler wieder mal vor der Tastatur sitzt, wie meistens, gibt es ein Problem.

Ein Dritter hat einfach keinen Zugriff auf einen laufenden Rechner, schon gar nicht unbeaufsichtigt. Der ist entweder gesperrt (wenn man noch im selben Raum ist und sich gerade was aus einem Schrank oder Regal holt) oder heruntergefahren, wobei heruntergefahren auch das meint und nicht irgendeinen Stromspar- oder Ruhemodus.

Das durchzusetzen ist aber lästig, darum machen es viele nicht konsequent. Die dürfen hinterher aber auch nicht rumjammern, dass sich jemand bei ihren Daten bedienen konnte.

—

PS: Diese Tools sind übrigens ganz doll nützlich, wenn man sie mit Hirn und Verstand einsetzt und das, was sie abspeichern, den Rechner nur als Inhalt eines AES 256 verschlüsselten Archivs, dessen Passwort geringfügig länger ist als das, was der Durchschnittstroll in Langley per Brutforce abgreifen kann, ist. Jedenfalls sicherer als irgendwas über die Server Dritter zu synchronisieren. Da traue ich meinem USB-Stick, dessen Inhalt vor dem aufspielen verschlüsselt wurde und sich die zwei/drei Meter zu meinem nächsten Rechner bewegt irgendwie mehr.

Es muss ja kein dritter Nutzer sein, auch Malware kann die Passwörter damit im Klartext aus dem RAM auslesen. Natürlich muss das Passwort an irgendeinem Punkt im Klartext im RAM stehen, aber nachdem es benutzt wurde, muss es auch nicht weiter dort herumliegen.

JA es kann auch Malware sein, die da mitliest. Aber, auch da gilt es ist die Dumpfbacke vor der Tastatur die die Malware überhaupt erst auf das System gelassen hat. den 98% der Malware muss man sich schon aktiv einfangen indem man sie selbst installiert oder das installieren durch dumbes klicken auf nen Mail, Message usw. zulässt.

Die kommt nicht einfach so aus dem Nichts auf deinen Rechner … ja solche Malware gibt es tatsächlich auch Driveby & Co. aber das sind keine 2%! Und mit nem sauber gepatchten System und entsprechenden Schutz ist die Chance da auch sehr gering. 100% Sicherheit gibt es nicht, aber 98% der Malware ist Dummheit des Users!

Außerdem spielt es dann überhaupt keine Rolle ob verschlüsselt oder Klartext im RAM, den irgendwann muss es unverschlüsselt vorhanden sein beim einloggen und dann greift die Malware eben genau da zu oder in dem Moment wo du dein PW eintippst. Den Malware ist sie auf dem System ist immer aktiv!

Das Ding hier ist reine Panikmache von nem Typ der mal wieder etwas Presseaufmerksamkeit braucht, mehr nicht!

Es ist allerdings schlechter Programmierstill das nicht nur das aktuelle PW im RAM liegt sondern auch die komplette Datenbank geladen wird, allerdings unter den obigen Gesichtspunkten auch total egal.

Wie soll das auch sonst funktionieren? Auch mein Keepass speichert klar im Ram aber löschts selbstständig wieder. Es geht auch kaum anders beim Standard Einloggen wie auch hier.

Nach „Sollte aber auch jemand ungefragt an euren Rechner kommen“ habe ich aufgehört zu lesen.

Konkret geht es eigentlich darum das eine Schadsoftware gegebenenfalls auf die Passwörter zugreifen könnte . Es sollte dann auf die Möglichkeit hingewiesen werden. Zumal ich jetzt aus dem Artikel nicht rauslesen kann, das nach reiserischen Panikmache aller Bildzeitungsmanier die Problematik an alle Browserhersteller gemeldet wurde, damit diese auch diese mögliche Lücke schließen können. Das Passwort auslesen in den Einstellungen ist auch nur ein Bequemlichkeits Thema. Wenn man kein Masterpasswort verwendet, dann ist auch klar dass ich auf die Passwörter unter den Einstellungen zugreifen kann. @deskmodder.de : Etwas mehr Sachlichkeit und konstruktives Handeln währe durchaus angebracht.

Sofern man den privatemodus im Browser nutzt und keine Passwörter speichert, müsste man dann keine Probleme haben, oder?

Hier muss man halt drauf achten, dass man keine Malware im PC installiert, dann müsste auch nichts mehr passieren, oder?

Ab win 10 gibt es ein recht guten windows eigenen AV Programm, der kann laut Test mit teuren Marken mithalten.

Solange Du Dich auf keiner Seite mit Passwort anmeldest, dann wird auch kein Passwort im Speicher abgelegt.

Masterpasswort ist genauso nutzlos. Auch das primäre Passwort

Eben bei den Edge getestet.

Mache eine Seite auf wo deine automatische Anmeldung ist und dein Passwort nicht angezeigt wird.

Deine E-Mail Adresse oder Benutzername steht ja drin, Passwort mit Punkte versehen.

Klicke zuerst E-Mail Adresse oder Benutzername

dann auf Passwort, dort auf Anzeigen.

Jetzt wird das Masterpasswort oder das primäre Passwort verlangt, da auf abbrechen

Dann gehe wieder auf Passwort, das Feld ist ja leer. Klicke dort rein

unten bei gespeicherte Passwörter deine Maus drüber ziehen wo deine E-Mail Adresse oder Benutzername steht.

Nun siehst du alles im Klartext.

Ohne Process Hacker

Ist schon Quark, wenn process Hacker nur as Administrator laufen kann und dann nur was im RAM findet.

Das beweist nur, dass es eine Verwundbarkeit gibt, wenn jemand Administratorechte bekam und dann Speicher ausliest.

Ich finde als Windows-Nutzer mit ProcessExplorer keine Logins im Speicher wenn Chromium oder Vivaldi läuft.

Mit ProcessExplorer wirst Du da auch nichts finden, weil der den privaten Speicher der Anwendung nicht ausliest.

Ah, ok, Danke für den Hinweis.

Was dazu gelernt bei den Tools von Sysinternals.