In der hosts Datei unter C:\Windows\System32\drivers\etc\hosts können bspw. Einträge von URLs hinzugefügt werden, die dann keinen Zugriff mehr auf den Rechner haben. Bei Links, die zu Microsoft Diensten führt, wird der Defender nun aber aktiv.

Ich hab mir das mal eben angeschaut und es ist wirklich so. Die hosts Datei selber kann man nur zum Beispiel mit dem NotePad öffnen, wenn dieser als Administrator gestartet ist. Also Notepad oder Editor in die Suche der Taskleiste eingeben und dann als Administrator starten. Dann über das Menü Datei -> Öffnen zum Pfad C:\Windows\System32\drivers\etc navigieren und auf „Alle Dateien“ umstellen, damit die hosts Datei sichtbar wird.

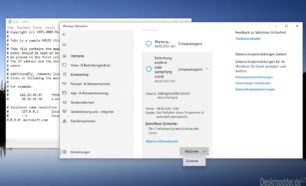

Nun kann man als Beispiel 0.0.0.0 microsoft.com eintragen. Bisher konnte man das ohne Probleme abspeichern. Jetzt funkt aber der Microsoft Defender dazwischen und gibt eine Warnmeldung heraus, dass es sich hier um eine Bedrohung handelt. Sie wird als SettingsModifier:Win32/HostsFileHijack angezeigt und blockiert. Eine Speicherung ist so also nicht möglich.

Erst wenn man diesen Zugriff unter Windows Sicherheit zulässt, dann lässt sich die Änderung auch speichern. Ansonsten wird eine „blanke“ hosts Datei hergestellt. Das Problem der Zulassung dabei ist, dass man dann nicht nur selber Zugriff auf die hosts Datei hat. Auch andere, nennen wir sie mal „Bösewichte“ könnten die hosts Datei dann auch manipulieren.

Viele haben anstatt irgendwelche Tools die hosts Datei immer mit den aktuellen Einträgen gefüttert, um Telemetrie nicht nur von Microsoft zu unterbinden. Dadurch das Microsoft seinen eigenen URLs nun einen Riegel vorschiebt, wird es natürlich komplizierter.

BleepingComputer hat mit Günter (BornCity) in der letzten Nacht darüber getüftelt und einige dieser URLs, die blockiert werden ausfindig gemacht.

www.microsoft.com

microsoft.com

telemetry.microsoft.com

wns.notify.windows.com.akadns.net

v10-win.vortex.data.microsoft.com.akadns.net

us.vortex-win.data.microsoft.com

us-v10.events.data.microsoft.com

urs.microsoft.com.nsatc.net

watson.telemetry.microsoft.com

watson.ppe.telemetry.microsoft.com

vsgallery.com

watson.live.com

watson.microsoft.com

telemetry.remoteapp.windowsazure.com

telemetry.urs.microsoft.com

Deswegen blockiert man solche Domains gleich im Router wo keinerlei „Sicherheitssoftware“ Fehlalarme liefert.

Wie block man denn diese Domains im Router (FritzBox)?

@Andi:

Guckst Du z.B.:

https://avm.de/service/fritzbox/fritzbox-7590/wissensdatenbank/publication/show/3395_Filterlisten-fur-Internetseiten-erstellen/

Danke! Sollte ich die oben genannten Internetseiten in Blacklist eintragen?

Würde ich an deiner Stelle nicht machen.

Das sind nur Beispiele.

@Andi: Da Du es nicht selbst beurteilen kannst, lass es so wie es ist.

@Andi:

„Danke! Sollte ich die oben genannten Internetseiten in Blacklist eintragen?“

Ich selber habe letztes Jahr mal mit ner Liste von Microsoft-Domains experimentiert, was dann negative Auswirkungen auf Windows-Update und Windows Defender Update hatte und habe es deshalb bleiben gelassen. Die oben aufgeführte Liste habe ich selber nicht getestet, befürchte aber ähnliche Auswirkungen. Das größte Problem an den „zentralen“ Blacklisten in der Fritzbox ist, dass Du zwar heute weißt, dass Du dort Domains/IPs eingetragen hast, aber in ein paar Wochen bei Ungereimtheiten am PC vermutlich nicht mehr dran denkst und dann die Fehler am PC suchst, obwohl die Ursache dann an den Einträgen liegt. Ich würde da vorsichtig sein mit so zentralen Listen…

Du kannst max. 500 Einträge in die Hostliste der Fritzbox machen.

Als kleiner Tipp. Hier(https://github.com/crazy-max/WindowsSpyBlocker/tree/master/data/hosts) gibt es ein längere Liste(IPV4 – extra.txt,spy.txt). Einfach „0.0.0.0“ im Editor durch „nichts“ ersetzen und dann max. 500 Einträge in die blacklist einfügen. Also es sollten nur dir URLs sein.

Die Fritzbox blockt dann aber alle Seiten die drin sind, falls du sie mit dem Browser aufrufen willst, wird das dann nichts.

Oder zurück zur hosts Datei: für Laien auch geeignet: gut 80000 Einträge durch Spybot in die Datei schreiben lassen.

ich hatte dazu mal einen Beitrag verfasst und es läuft sehr gut.

https://shizoworld.de/2019/12/blockliste-der-fritzbox-nutzen/

Allerdings ist meine Prämisse eher die Werbebanner einzudämmen und nicht die Windows Updates abzuschalten.

Danke Euch… also bleibt meine Blacklist erst einmal leer.

… eine „Bedruhung“?

Heißt das Wort nicht Bedrohung?

In der Theorie schon.

In der Praxis jetzt auch.

Bedrohung* gegebenenfalls abändern.

Hmm! Warum kann ich da bei mir die Adressen einfach in die hosts Datei schreiben und abspeichern. Ohne das der Defender meckert.

Ohne das der Defender meckert.

Welche Version läuft da bei dir?

Hier ist es

Antimalware-Clientversion: 4.18.2006.10

Modulversion: 1.1.17300.4

Antiviren-Version: 1.321.557.0

Antispyware-Version: 1.321.557.0

Ich hab schon herausgefunden warum er bei mir nicht gemeckert hatte. Bei mir war der PUA schutz nicht aktiv.

Bei mir war der PUA schutz nicht aktiv.Antimalware-Clientversion: 4.18.2007.8

Modulversion: 1.1.17300.4

Antiviren-Version: 1.321.557.0

Antispyware-Version: 1.321.557.0

Hat der PUA was damit zu tun?

Bei mir ist er aktiv

Jetzt meckert er doch wieder obwohl PUA aus ist.

Ich glaub die PUA hat damit auch nichts damit zu tun.

Sie ist ja nur für Potentiell Unerwünschte Programme – also wenn du was startes, was runtergeladen wurde oder was runterladen willst, wie derzeit bei ccleaner

OK hab noch ein bisschen getestet der PUA-Schutz hat doch nichts damit zu tun, aber ich habe fast alles was oben steht in die hosts Datei schreiben können außer diesen 3 Einträgen.

Bei mir meckert er erst, wenn ich einen Schnellprüfung starte. Ansonsten kann ich da auch erst einmal reinschreiben, was ich will.

Also bei mir prüllt der Defender schon immer (seit mind. Version 1909) wenn ich die HOSTS (trotz Admin-Rechte) abspeichern will. Da kommt immer das Fenster wegen nicht erlaubten Ordnerzugriff.

Ich schalt den Defender (Echtzeitschutz) dann immer kurz ab, bevor ich die HOSTS speichere und danach wieder ein – wolla… schon gibt kein Problem und er mäckert auch nicht bei den MS Adressen. Steht noch alles drinnen, auch nach einer Überprüfung. Aktuell verwend ich die Version Windows Professional x64, 19042.388 (also 20H2).

Die Version wurde auch nicht neu installiert, sonder seit letztes Jahr Februar (1903) immer upgegeradet.

Vielleicht interessant welche Version das ist, die das Problem hat und wurde sie (falls 20H1/20H2) neu installiert oder immer upgegradet?

Hier noch kurz meine Defender-Daten:

Antimalware-Clientversion 4.18.2007.8

Modulversion 1.1.17300.4

Antivirus-Version 1.321.557.0

Antispyware-Version 1.321.557.0

Vielleicht noch als Info, die Automatische Übermittlung von Beispielen ist bei mir deaktiviert (ausgegraut durch einen Registrieeintrag!)

Kippt ihr da jetzt nicht auch Wasser auf die Rädchen der Verschwörungsspinner die dann wieder rum hüpfen wie Rumpelstilzchen und jammern dass Microsoft ja so böse ist und uns alle ausspionieren will und dann Trump immer weiß was man gerade zu Mittag gegessen hat damit der twittern kann dass Spagetti der neue Staatsfeind der USA sind…

Und wenn schon. Wegen den „Verschwörungsspinnern“ wie du sie so schön nennst, lassen wir uns doch solche Beiträge nicht verbieten.

Microsoft.com sperren ist übereifrig. Als würde man Google.com sperren, weil man keine Google-Ads möchte.

Das sind nur Beispiele, die geblockt werden durch den Defender. Also nichts, was man wirklich einsetzen sollte.

Ja @moinmoin genau das wird aber nicht transportiert. Es werden Leute eintragen genau weil sie panisch sind weil MS sie ausspioniert und dann kommen sie her und jammern rum weil sie keine Updates mehr bekommen ^^ Ihr werdet es sehen xD

und so nebenbei – glaube ich versteh das „Thema“ an sich (noch ) nicht richtig – hab im entsprechenden Verzeichnis mal „gespannt“ – meine Host-Datei ist vom 07.12.2019 (10:12) , ist das jetzt

gut /Positiv oder eher schlecht / Negativ ?

Kommt darauf an. Wenn du damals etwas eingetragen hast und sich nichts am Datum änderte, dann wurde auch nichts überschrieben. Eigentlich ein gutes Zeichen, nach dem Beitrag zufolge

okay, dann belass ich das erst mal so und speichere die Info nur im „Großrechenzentrum“ aka Gehirn

muss ja auch dazu sagen / schreiben, das ich absolut keine Tools / Apps einsetze, die irgendetwas blocken an Telemetrie oder so – da ich ja hauptsächlich immer mit der neuesten Insider unterwegs wäre das ja „kontraproduktiv“

Da sind selbst Anwendungen wie Sharpapp machtlos.

Hab es damit bis dato gemacht. Und tatsächlich meckert der Defender, was auch hier bestätigt wurde

https://github.com/builtbybel/sharpapp/issues/39

Was für eine version hast du (Defender, Windows usw.)?

Ist es deutsch oder englisch?

Alle die Probleme damit haben, besitzen wohl ein englisches Windows – meins ist Deutsch. Meine Daten siehe ein paar Beiträge drüber

Die alte Frage:

Welche Fraktion hat aktuell die Oberhand:

127.0.0.1 localhost oder 0.0.0.0?

Die alte Frage wurde schon immer beantwortet

Zu den Hintergründen:

https://www.howtogeek.com/225487/what-is-the-difference-between-127.0.0.1-and-0.0.0.0/

Die verlinkte Site erklärt den Unterschied, beantwortet aber nicht die Frage, weder allgemein noch -wie gefragt- aktuell.

Wenn Du trotz der ausführlichen Erklärung dir die Frage immer noch nicht beantworten kannst, dann lass besser die Finger weg!

Du verstehst die Frage nicht. Mal ganz simpel: ich frage, wie das Wetter denn aktuell für morgen vorhergesagt wird und Du schickst mir einen Link, der alle Wetterlagen erklärt.

Es gibt für das Erstellen von Hosts-files beide Philosophien, die Dein Link erklärt. Aber nichtsdestotrotz ist mal die eine Philosophie en vogue und mal die andere. Und welche gerade aktuell als „die Lösung“ angesehen wird, war meine Frage.

Ich dachte wirklich Dir ging es um ein fachliches Verständnisproblem, aber ich seh schon, Du willst oder kannst es nicht begreifen. Du stellst sinngemäß die Frage:

Die alte Frage:

Welche Fraktion hat aktuell die Oberhand:

Die Fußgänger, die bei grün über die Ampel gehen, oder die, die bei rot drüber laufen?

Und nach welcher „Philosophie“ die einen bei rot rennen und ob das „en vogue“ ist, kannst Du gerne fragen, „richtig“ ist aber nur ein Verhalten. So, EOD mit Dir, das ist hinausgeworfene Zeit.

Ja, danke. Deine Beiträge haben mich nicht weitergebracht.

Es gibt da kein richtig und falsch wie bei den Ampelschaltungen, sondern eben auch technische Hintergründe, die Dir verborgen geblieben sind. So wird bei der einen Variante die CPU belastet, bei dem anderen der Netzwerkchip, daran dann wieder so Dinge wie Latenz usw.. Gerade bei Mobilgeräten hängt da dann die Frage am Ende, welche Methode hinsichtlich Stromverbrauch vorteilhafter ist. Aber -wie gesagt- mit richtig-falsch-Denken kannst Du zu der Frage nichts beitragen.

Ja ne ist klar. ROTFL, YMMD!

Ja, da fällt Dir nichts Gescheites mehr ein. War klar.

Die Frage ist nach wie vor aktuell und wichtig, was Mobiltelefone angeht. Zu beobachten ist dies immer wenn es ein Update des minimal hosts Blocker gibt

Zu den Verschwörungsspinnern: die Mondlandung hat NIE stattgefunden.

Das ist bewiesen. Der Mond ist niemals auf der Erde gelandet!

Vielen Dank für den Bericht!

Ich behandle Microsofts Kommunikationsbegehren schon lange mit der „hosts“-Datei, und habe jetzt gerade gesehen, dass hier auch ganz ohne jegliche Meldung „bereinigt“ wird!!!

Aber wofür hat man einen erwachsenen Router?

Hier mal meine Liste, die ich aus meinem Backup problemlos entnehmen konnte:

Viel Spaß beim Sperrliste erstellen! :))

choice.microsoft.com

Choice.microsoft.com.nstac.net

Df.telemetry.microsoft.com

Oca.telemetry.microsoft.com

Oca.telemetry.microsoft.com.nsatc.net

Redir.metaservices.microsoft.com

Reports.wes.df.telemetry.microsoft.com

Services.wes.df.telemetry.microsoft.com

Settings-sandbox.data.microsoft.com

Sqm.df.telemetry.microsoft.com

Sqm.telemetry.microsoft.com

Sqm.telemetry.microsoft.com.nsatc.net

Telecommand.telemetry.microsoft.com

Telecommand.telemetry.microsoft.com.nsatc.net

Telemetry.appex.bing.net

Telemetry.appex.bing.net:443

Telemetry.microsoft.com

Telemetry.urs.microsoft.com

Vortex-sandbox.data.microsoft.com

Vortex-win.data.microsoft.com

Vortex.data.microsoft.com

Watson.telemetry.microsoft.com

Watson.telemetry.microsoft.com.nsatc.net

a.ads1.msn.com

a.ads2.msads.net

a.ads2.msn.com

a.rad.msn.com

a-0001.a-msedge.net

a-0002.a-msedge.net

a-0003.a-msedge.net

a-0004.a-msedge.net

a-0005.a-msedge.net

a-0006.a-msedge.net

a-0007.a-msedge.net

a-0008.a-msedge.net

a-0009.a-msedge.net

ac3.msn.com

ad.doubleclick.net

adnexus.net

adnxs.com

ads.msn.com

ads1.msads.net

ads1.msn.com

aidps.atdmt.com

aka-cdn-ns.adtech.de

a-msedge.net

az361816.vo.msecnd.net

az512334.vo.msecnd.net

b.ads1.msn.com

b.ads2.msads.net

b.rad.msn.com

bs.serving-sys.com

c.atdmt.com

c.msn.com

cdn.atdmt.com

cds26.ams9.msecn.net

choice.microsoft.com

choice.microsoft.com.nsatc.net

compatexchange.cloudapp.net

corp.sts.microsoft.com

corpext.msitadfs.glbdns2.microsoft.com

cs1.wpc.v0cdn.net

db3aqu.atdmt.com

df.telemetry.microsoft.com

diagnostics.support.microsoft.com

ec.atdmt.com

feedback.microsoft-hohm.com

feedback.search.microsoft.com

feedback.windows.com

flex.msn.com

g.msn.com

h1.msn.com

i1.services.social.microsoft.com

i1.services.social.microsoft.com.nsatc.net

lb1.www.ms.akadns.net

live.rads.msn.com

m.adnxs.com

msedge.net

msftncsi.com

msnbot-65-55-108-23.search.msn.com

msntest.serving-sys.com

oca.telemetry.microsoft.com

oca.telemetry.microsoft.com.nsatc.net

pre.footprintpredict.com

preview.msn.com

rad.live.com

rad.msn.com

redir.metaservices.microsoft.com

reports.wes.df.telemetry.microsoft.com

schemas.microsoft.akadns.net

secure.adnxs.com

secure.flashtalking.com

services.wes.df.telemetry.microsoft.com

settings-sandbox.data.microsoft.com

settings-win.data.microsoft.com

sls.update.microsoft.com.akadns.net

sqm.df.telemetry.microsoft.com

sqm.telemetry.microsoft.com

sqm.telemetry.microsoft.com.nsatc.net

ssw.live.com

static.2mdn.net

statsfe1.ws.microsoft.com

statsfe2.ws.microsoft.com

telecommand.telemetry.microsoft.com

telecommand.telemetry.microsoft.com.nsatc.net

telemetry.appex.bing.net

telemetry.microsoft.com

telemetry.urs.microsoft.com

v10.vortex-win.data.microsoft.com

vortex.data.glbdns2.microsoft.com

vortex.data.microsoft.com

vortex-bn2.metron.live.com.nsatc.net

vortex-cy2.metron.live.com.nsatc.net

vortex-sandbox.data.microsoft.com

vortex-win.data.metron.live.com.nsatc.net

vortex-win.data.microsoft.com

watson.live.com

web.vortex.data.microsoft.com

http://www.msftncsi.com

apps.skype.com

fe2.update.microsoft.com.akadns.net

m.hotmail.com

pricelist.skype.com

s.gateway.messenger.live.com

s0.2mdn.net

statsfe2.update.microsoft.com.akadns.net

survey.watson.microsoft.com

ui.skype.com

view.atdmt.com

watson.microsoft.com

watson.ppe.telemetry.microsoft.com

watson.telemetry.microsoft.com

watson.telemetry.microsoft.com.nsatc.net

wes.df.telemetry.microsoft.com

a.ads1.msn.com

a.ads2.msads.net

a.ads2.msn.com

a.rad.msn.com

a-0001.a-msedge.net

a-0002.a-msedge.net

a-0003.a-msedge.net

a-0004.a-msedge.net

a-0005.a-msedge.net

a-0006.a-msedge.net

a-0007.a-msedge.net

a-0008.a-msedge.net

a-0009.a-msedge.net

ac3.msn.com

ad.doubleclick.net

adnexus.net

adnxs.com

ads.msn.com

ads1.msads.net

ads1.msn.com

aidps.atdmt.com

aka-cdn-ns.adtech.de

a-msedge.net

az361816.vo.msecnd.net

az512334.vo.msecnd.net

b.ads1.msn.com

b.ads2.msads.net

b.rad.msn.com

bs.serving-sys.com

c.atdmt.com

c.msn.com

cdn.atdmt.com

cds26.ams9.msecn.net

choice.microsoft.com

choice.microsoft.com.nsatc.net

compatexchange.cloudapp.net

corp.sts.microsoft.com

corpext.msitadfs.glbdns2.microsoft.com

cs1.wpc.v0cdn.net

db3aqu.atdmt.com

df.telemetry.microsoft.com

diagnostics.support.microsoft.com

ec.atdmt.com

feedback.microsoft-hohm.com

feedback.search.microsoft.com

feedback.windows.com

flex.msn.com

g.msn.com

h1.msn.com

i1.services.social.microsoft.com

i1.services.social.microsoft.com.nsatc.net

lb1.www.ms.akadns.net

live.rads.msn.com

m.adnxs.com

msedge.net

msftncsi.com

msnbot-65-55-108-23.search.msn.com

msntest.serving-sys.com

oca.telemetry.microsoft.com

oca.telemetry.microsoft.com.nsatc.net

pre.footprintpredict.com

preview.msn.com

rad.live.com

rad.msn.com

redir.metaservices.microsoft.com

reports.wes.df.telemetry.microsoft.com

schemas.microsoft.akadns.net

secure.adnxs.com

secure.flashtalking.com

services.wes.df.telemetry.microsoft.com

settings-sandbox.data.microsoft.com

settings-win.data.microsoft.com

sls.update.microsoft.com.akadns.net

sqm.df.telemetry.microsoft.com

sqm.telemetry.microsoft.com

sqm.telemetry.microsoft.com.nsatc.net

ssw.live.com

static.2mdn.net

statsfe1.ws.microsoft.com

statsfe2.ws.microsoft.com

telecommand.telemetry.microsoft.com

telecommand.telemetry.microsoft.com.nsatc.net

telemetry.appex.bing.net

telemetry.microsoft.com

telemetry.urs.microsoft.com

v10.vortex-win.data.microsoft.com

vortex.data.glbdns2.microsoft.com

vortex.data.microsoft.com

vortex-bn2.metron.live.com.nsatc.net

vortex-cy2.metron.live.com.nsatc.net

vortex-sandbox.data.microsoft.com

vortex-win.data.metron.live.com.nsatc.net

vortex-win.data.microsoft.com

watson.live.com

web.vortex.data.microsoft.com

http://www.msftncsi.com

apps.skype.com

fe2.update.microsoft.com.akadns.net

m.hotmail.com

pricelist.skype.com

s.gateway.messenger.live.com

s0.2mdn.net

statsfe2.update.microsoft.com.akadns.net

survey.watson.microsoft.com

ui.skype.com

view.atdmt.com

watson.microsoft.com

watson.ppe.telemetry.microsoft.com

watson.telemetry.microsoft.com

watson.telemetry.microsoft.com.nsatc.net

wes.df.telemetry.microsoft.com

P.S.

Ob man in der Windows-Firewall entsprechende Regeln erstellen könnte, ohne dass MS „unerwünschtes“ erkennt??

na das ist ja eine ziemliche Latten-Liste

Wer weiß ob da nicht ein „Trojanisches Pferd“ einer 3-Buchstaben Organisation darunter ist.

Zuzutrauen wäre das denen…und wie war das noch gleich ?

„…Möglichkeiten wecken Begehrlichkeiten…“

Hast Du noch so etwas für Google?

Ich hatte die Domains auch mal in meinem Router bis ich irgendwas resetet hatte und auf meiner xbox auf einmal ne halbe Stunde lang dutzende Erfolge erreicht und angezeigt wurden, seitdem lass ich es, aber für alle Fälle hab ich auf dem Notebook eine Hyper-V mit nem Openwrt-Router laufen duch die aller Verkehr geht

die 256MB RAM Verbrauch kann man verschmerzen

Wer es gerne systemweit einrichten und keine Einträge im Router machen möchte, dem sei ein Raspberry Pi mit PiHole empfohlen. Einen Pi 3A( ) gibt es schon für wenige €uros, PiHole war anfangs nur als Werbeblocker konzipiert, hat sich in den letzten Jahren zu einem Meta-Blocker gemausert.

Das wäre nicht systemweit, sondern netzwerkweit

Stimmt, hast Recht. Und wer Recht hat, gibt einen aus.

Und den muss man mitschleppen wenn man den Komfort überall will, von daher hab ich mir nen virtuellen OpenWRT Router gebaut

Tja, war nur eine Frage der Zeit, bis MS auch hier einen Riegel vorschiebt. Immerhin wird die host-Datei auch dazu benutzt, um gecrackte Software installieren zu können und die Abfrage der Software anhand der IP zu unterbinden.

Wer was haben will, soll auch bezahlen. So ist es auch korrekt.

Wenn ich persönlich daran denke, wie viele Tausende Euros schon geflossen sind für Weiterbildungen die letzten 15-20 Jahre, finde ich es korrekt. Die, die aber eigentlich die Leute auf dessen Seiten bringen, bleiben wie immer aussen vor und haben nichts davon.

Leute lernen, bezahlen und geben Tipps. Reicht man jemanden den kleinen Finder, verlangen manche die ganze Hand.

Auch die ISO-Ersteller, verbringen Zeit, verbrauchen Strom usw. Dann wird gemeckert, wenn man Hoster benutzt, mit langsamen Downloadzeiten. Ist ja auch logisch, man muss ja irgendwie versuchen, ein wenig Provit zu machen.

DIe meisten Foren- bzw. Blog-Seiten machen dies mit den Links, mit den sogenannten Kurzlinks. Auch hier zählt jeder klick.

Ist wie in der Industrie, wenn ein Mitarbeiter eine brennende Idee hat. Wird umgesetzt, aber derjenige, der es eigentlich geschaffen hat, hat nichts davon. Die host-Datei wird überwiegend für Dinge verwendet, wo es um illegale Aktivitäten geht. Ansonsten hat es nicht viel wirklich mit der Telemetrie zu tun.

Hört bitte auf die Leute die sich vor dem ausspionieren schützen wollen mit schei… zu beschmeißen. Ich denke das können nur Microsoft Bots sein, die immer wieder Kommentare abgeben das Telemetrie was gutes ist und das ganze System darunter leiden wird wenn man Einstellungen setzt die nicht von MS empfohlen sind.

Ist das erst ab Windows 10 2004?

Hab noch 1909, mit:

Antimalware-Clientversion: 4.18.2006.10

Modulversion: 1.1.17300.4

Antiviren-Version: 1.321.624.0

Antispyware-Version: 1.321.624.0

Es wurde nach aktiven Scans, sogar die Datei selbst, nichts verändert.

Spielt womöglich noch eine Rolle, welche Edition läuft?

Die Änderungen, die ich in die Hosts schreibe (Werbeseiten, Microsoftadressen, Webseiten die gesperrt sein sollen), schreibe ich täglich via Aufgabe neu.

Letztlich wird sie einfach neu in den \…\etc Ordner kopiert, vll. liegt es auch daran.

Lach, letzte Woche meldetet MS Defender ständig ich wäre Infiziert, das nervte so sehr das ich dann mal genauer Nachschaute was da los ist und siehe da es passte MS nicht das ich einige IP´s und Seiten blockiert habe via Host Datei. Hat der Lump meine Einträge gelöscht, was soll dass?! Dieses Problem ist wohl nicht neu, aber ich hatte das noch niemals zuvor. Ausschluss gemacht inkl. Schreibgeschützt nun ist Ruhe und gut ist.

mfg

Ist schon ziemlich Frech von MS

aber egal…

das hier sollte eigentlich helfen…und Ende Gelände !

Powershell Admin:

Add-MpPreference -ExclusionPath „C:\Windows\System32\drivers\etc\hosts“

Im Prinzip ist diese Überwachung der hosts-Datei ja sinnvoll, nur ist der Defender leider zu blöd (wohl absichtlich, wenn es um Adressen geht, an denen Microsoft interessiert ist) zu erkennen, dass Umleitungen nach 0.0.0.0 keine Bedrohung darstellen, da diese ohnehin nicht geroutet werden können. Malware hätte davon überhaupt nichts.

127.0.0.1 könnte eine potentielle Bedrohung darstellen, nämlich dann, wenn Malware an localhost mit dem Port 80 bindet und versteckt einen Fake-Webserver auf dem lokalen System betreibt. Darum – und weil es potentiell schneller ist – sollte man immer 0.0.0.0 verwenden.

Klar wirft das Thema, und eine Auswahl selbst nicht zu bewertender Adressen, bei vielen Berge an Fragen auf, verstehe ich schon.

Zu meiner Liste:

Ich lebe mit der Eliminierung dieser Adressen schon fast seit Anbeginn von Windows 10 Pro 64bit, und habe noch jegliches aut. untergeschobene Microsoft-Update für Windows und Office 2016 erhalten. Sinn und Zweck dieser Liste ist nicht die Verhinderung mit Windows zu arbeiten, sondern das „Waschweibergeschwätz“ über die Individualitäten des Benutzers zw. OS und Microsoft-Firmenzentrale abzustellen.

Es gab mit dieser Liste und dem Defender (den ich jetzt ca. 2 Jahre aktiv nutze) nie Probleme bisher. Und wenn hier nicht offengelegt worden wäre, dass er neuerdings die hosts-Datei nach Microsoft-Gusto „säubert“, hätte ich es bestimmt lange nicht bemerkt.

Mein Windows 10 ist top-aktuell, also Version 20-04 und Defender letzter Stand, und da kann ich derlei Einträge in der hosts machen, abspeichern, wieder aufrufen, und es ist nichts mehr vorhanden, alle Einträge eliminiert ohne jegliche Benachrichtigung!!

Ich schätze, dass diese Säuberungsaktion entweder mit der Windows- oder der Defender-Aktualität zu tun hat. Allerdings interessiert mich das nun so gut wie nicht, da mein fritz!, wie beschrieben, netzwerkweit das auch leisten kann.

Beeinträchtigungen durch solche Sperrungen sind auch immer davon abhängig, ob man etwas nutzen möchte, was dadurch berührt wird. Eine pauschale Aussage, die Liste sei vollkommen unschädlich für den Anwender, kann man also NICHT treffen.

Andererseits sollte jemand, der solche Aktionen durchführt, im Problemfall auch in der Lage sein, an solche mögliche Wechselwirkungen zu denken, und dahingehend zu untersuchen. Eventuell muss man dann eine Adresse wieder entfernen, womöglich auch nur testweise – Versuch macht kluch!

Ich möchte eine weitere Merkwürdigkeit hinzufügen: ich habe Win11 testweise installiert und zwar die Education-Edition. Unter Edge wollte ich die Startseite ändern, allerdings stand oben, dass einige Einstellungen von meiner Organisation(?) verwaltet werden. Obwohl die Startseitenänderung formal angenommen wurde, erschien trotzdem weiterhin ‚msn.com‘ als Startseite. Da ich schon lange eine hosts-Datei verwende, habe ich testhalber (als radikale Lösung) msn.com dort eingetragen. Eine Kontrolle hinterher ergab, dass die Adresse korrekt drin steht (und nicht vom Defender verhindert wurde). Dennoch konnte ich msn.com korrekt aufrufen. Nach anfänglichem Stutzen habe ich andere Adressen aus der hosts-Datei (auch MS-Adressen) versucht aufzurufen – geht nicht. Aber msn.com geht weiterhin. Jetzt habe ich zur Kontrolle mein ‚1809-ltsc-Betriebssystem‘ gestartet, wo bereits vor der Installation der Defender entfert worden war (mit nt-lite – der kann also keine Rolle spielen) und msn.com dort in die ‚hosts‘ eingetragen. Auch hier kann ich trotzdem weiterhin msn.com aufrufen (mit jeglichem Browser). Die Kontrolle ergab ferner, dass andere Adressen aus der hosts-Datei (auch MS-Adressen) blockiert werden. Nur msn.com entzieht sich aus unerfindlichen Gründen der Kontrolle. Kann das jemand bestätigen?