Thunderbolt Anschlüsse, die zwischen 2011 und 2020 ausgeliefert wurden, sind anfällig für lokale Angriffe. Einige Systeme mit Kernel-DMA-Schutz, die seit 2019 ausgeliefert werden, sind teilweise anfällig. Dabei können dann auch verschlüsselte Daten ausgelesen oder geschrieben werden.

Notwendig hierfür ist ein kurzer Moment (5 Minuten) in dem zum Beispiel der Rechner ohne Aufsicht ist. Das hat Björn Ruytenberg herausgefunden. Das Problem dabei ist, dass dieses Problem nicht per Software-Update behoben werden kann. Dafür wäre eine Neugestaltung des Chipdsesigns notwendig. Wie Björn Ruytenberg schreibt, wirkt es sich auch auf künftige Standards wie USB 4 und Thunderbolt 4 aus.

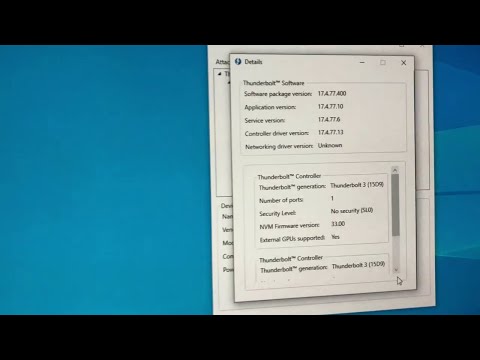

Ihr könnt mithilfe von Thunderspy überprüfen, ob euer Anschluss davon auch betroffen ist. Startet man die Spycheck.exe hat man eine Auswahl zwischen USB-C oder Mini-DisplayPort mit Lightning Symbol, oder ohne. Startet man nun auf „Next“, wird angezeigt, ob man betroffen ist und wird dann mit weiteren Informationen weitergeleitet. Oder man erhält einen Screen, der zeigt, dass man nicht betroffen ist, bzw. keinen Anschluss im Gerät hat.

In zwei Videos wird gezeigt, wie man den Rechner in 5 Minuten kompromittieren, bzw. die Thunderbolt-Sicherheit unter Windows deaktivieren kann.

Mehr dazu in unserer Datenschutzrichtlinie

Mehr dazu in unserer Datenschutzrichtlinie

Ist ja größtenteils heute schon eine „Datenveröffentlichung-Gesetz in Kraft“In ein paar Jahren ist alles was gestern noch privat war,Plicht zur Veröffentlichung von ALLEM!

Wer irgendwelche Privaten Daten hat, wird mit der Maffia im Knast landen!

gepostet mit der Deskmodder.de-App

Was für ein selten dämlicher Kommentar! 😮

Alles klar diese 5 Minuten entsprechen auch vollkommen der Realitaet …tsss

Zumindest wenn der Rechner ein Laptop ist, könnte der Angreifer die o.a. 5 min noch besser nutzen: in eine mitgebrachte Tasche packen und unauffällig wegtragen…

…dann hat er viel Zeit, um alles mögliche damit anzustellen. Oder?

Herr Hugo.. Für den Kommentar gibt es eine 1

…eine doppel 11

gepostet mit der Deskmodder.de-App

Ist doch schon seit den Anfangstagen bekannt das es absolut keinen Schutz gibts um seine Daten zu schützen.

Thunderbold bietet einem praktisch direkten Zugriff auf den RAM Inhalt am Betriebssystem vorbei. Ist jetzt keine News

Wozu genau braucht er jetzt ein Mac Book und noch einen PC? Wieso genügt nicht nur das Mac book oder der PC?

Der Windows-PC stellt hier das Opfer-Gerät dar. Der Mac ist das angreifende Gerät. Ist nur ein Beispiel-Szenario. Statt dem Apple-PC könnte ein Angreifer auch miniaturisierte Hardware verwenden. Man bräuchte noch nicht mal einen Bildschirm. Höchsten eine LED um anzuzeigen, das alles erledigt ist.

gepostet mit der Deskmodder.de-App

Der Windows-Labtop ist das Opfer.

Dann steckt er ein weisses USB Kabel am Macbook ein, und arbeitet dann am Windows PC. Irgendwie geht das nicht auf.

So wie das jetzt verstanden habe, ist es also notwendig den Schlafmodus permanent auszuschalten und die Festplatte zu verschlüsseln, damit beim Hochfahren das Passwort abgefragt wird. Auch ein Bildschirm sperren muss verboten werden. Man muss den PC IMMER herunterfahren, was wohl die Allerwenigsten machen. Alternativ, die Schnittstelle ausbauen oder unbrauchbar machen. Das hört sich für mich nach einem Super-GAU an.

gepostet mit der Deskmodder.de-App

Hab ich das falsch verstanden oder ist man mit „älterer“ Hardware ein bissel auf der „sicheren Seite“ ??? – ich habe diese Art von Anschlüssen gar nicht, die mit dem Tool getestet werden

Wenn du (wie ich) diese Anschlüsse nicht hast, kannste beruhigt schlafen.

schlafen , bin doch gerade erst ausgestanden

, bin doch gerade erst ausgestanden