Externe Sicherheitsforscher hatten einen dicken Bug in der Management Engine (ME) von Intel gefunden. Damit können sich Angreifer unter Windows und auch Linux zugriff verschaffen. Prozesse mit hohem Privileg können gestartet und der Rechner auch ausspioniert werden. Betroffen ist aber nicht nur die Management Engine (ME), sondern auch die Trusted Execution Engine (TXE) und Server Platform Services (SPS).

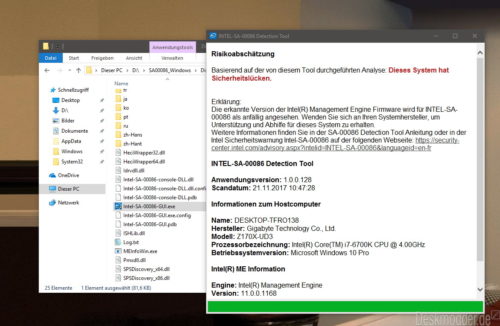

Um dies zu überprüfen, hat Intel nun ein Tool (Intel-SA-00086) für Linux und Windows bereitgestellt. Hat man es heruntergeladen und entpackt, öffnet man den Ordner DiscoveryTool.GUI und startet dort die Intel-SA-00086-GUI.exe. Nach einer kurzen Analyse wird dann angezeigt, ob das System Sicherheitslücken aufweist oder nicht. In meinem Fall hat es eine Sicherheitslücke.

Systeme mit Intel ME Firmware Versionen 11.0.0 bis 11.7.0, SPS Firmware Version 4.0 und TXE Version 3.0 sind betroffen. Diese Firmware wird auf diesen Prozessoren eingesetzt: 6., 7. und 8. Generation Intel Core Prozessoren. Intel® Xeon Prozessor E3-1200 v5 und v6. Xeon Processor Scalable Family, Apollo Lake Intel Atom E3900 Serie. Sowie Pentium und Celeron CPUs der N und J-Serie.

Im Ordner befindet sich ein weiterer (Documents). Hier wird auch noch einmal die Fehlerquelle beschrieben. Wer also mit einer Intel-CPU unterwegs ist, sollte den Test und den Anweisungen folgen. Lenovo war schon schnell und hat einen Fix bereitgestellt. Andere Hersteller werden mit Sicherheit noch folgen. [Update 23.11.]: Wir haben die Liste der Hersteller einmal erweitert:

Info und Download:

- intel.com/support/

- downloadcenter.intel (Linus und Windows 7, 8, 8.1 und Windows 10).

- Intel NUC, Compute Stick, Compute Card intel.com/support

- Lenovo: pcsupport.lenovo (Intel Management Engine 11.8 ThinkPad)

- Weitere Liste von: support.lenovo.com und support.lenovo.com/product_security

- HP: Enterprise: h22208.www2.hpe.com/

- Fujitsu: support.ts.fujitsu.com/Intel_Firmware_SA86 und support.ts.fujitsu.com/InfineonTPM

- Dell: dell.com/intel-sa-00086

- Cisco: tools.cisco.com/security

- Dell: dell.com/support/ und Server: dell.com/support/

- Gigabyte: gigabyte.com/Press

- Shuttle: /global.shuttle.com

- Thomas-Krenn: thomas-krenn.com/de/wiki

- Panasonic: pc-dl.panasonic.co.jp

- Acer: answers.acer.com/ TBD =

Ist in Arbeit. - Danke an Grendelbox

via: theregister

Danke for the Hinweis. Alles im grünen Bereich, keine Sicherheitslücke.

Leider ist Gigabyte langsam und hat für für mein GA-B250-HD3P noch kein aktualisiertes BIOS bzw. IME-Treiber

Intel Management Engine Interface vom 13.11.2017 zeigt auf GA-B250-HD3P Downloadseite zwar Version 11.8.50.3420 aber das Zip enthält laut XML-Datei die 11.7.0.1050 =:(

Und die Downloads für BIOS F9 sind derzeit auf Gigabytes internationalen Seiten nicht erreichbar.

Also für Mein Asus Maximus VIII Ranger gabs schon am 9.11. ein ME Firmware Update Tool und auch einen neuen MEI Treiber und Software.

Alles im grünen Bereich, also keine Sicherheitslücke

gepostet mit der Deskmodder.de-App

nsa inside

Hier 2 Links zu Listen betroffener Geräte-Hersteller und deren ME-Update-Stände:

Lenovo:

https://support.lenovo.com/us/de/product_security/len-17297

Hier sind gerade unter den Thinkpads schon diverse Updates zu finden – Download-Links inklusive.

Lenovo scheint das Problem wohl durch aus ernst zu nehmen.

Was man z.Zt. von den Kollegen bei DELL nicht gerade behaupten kann…

Dell:

http://www.dell.com/support/article/us/en/19/sln308237/dell-client-statement-on-intel-me-txe-advisory–intel-sa-00086-?lang=en

Leider noch keine Updates in Sicht, steht wohl alles noch aus.

–> TBD [to be determined] steht bei jedem Modell in der Tabelle

hier die Liste von HP:

http://www8.hp.com/us/en/intelmanageabilityissue.html

Nein, das betrifft den IME-Bug aus April 2017.

zum neuen gibts von hp bislang das hier:

https://support.hpe.com/hpsc/doc/public/display?docId=emr_na-a00036596en_us

Hier noch eine andere Liste von Lenovo:

https://support.lenovo.com/us/de/product_security/len-14963

Wow, super. Werde ich oben mal eintragen.

Hab schon bei Gigabyte geschaut, aber die lassen uns wohl im Regen stehen.

Hier die Infos von Fujitsu:

https://support.ts.fujitsu.com/content/Intel_Firmware.asp

Fujitsu-Liste als PDF:

https://sp.ts.fujitsu.com/dmsp/Publications/public/Intel-firmware-vulnerability-update-of-Fujitsu-CCD-products.pdf

Man muss hier generell aufpassen, das man die verschiedensten

Intel Probleme nicht durcheinander bringt…

Ist schwierig bei dem Ganzen noch eine klaren Überblick zu haben

Außer der Management Engine (ME)

ist bei Intel ja auch die

Active Management Technology (AMT)

betroffen….

1)

Der große AMT-Bug ist vom Mai 2017 und hat die ID: INTEL-SA-00075

https://security-center.intel.com/advisory.aspx?intelid=INTEL-SA-00075&languageid=en-fr

Intel ID: INTEL-SA-00075

Product family: Intel® Active Management Technology, Intel® Small Business Technology, and Intel® Standard Manageability

Impact of vulnerability: Elevation of Privilege

Severity rating: Critical

Original release: May 01, 2017

Last revised: May 05, 2017

…. dazu kommen noch weitere AMT-Bug Geschichte(n) die neueren Datums sind

a) Intel® AMT Clickjacking Vulnerability

https://security-center.intel.com/advisory.aspx?intelid=INTEL-SA-00081&languageid=en-fr

Intel ID: INTEL-SA-00081

Product family: Intel® Active Management Technology

Impact of vulnerability: Information Disclosure

Severity rating: Moderate

Original release: Jun 05, 2017

Last revised: Jun 05, 2017

b) Intel AMT® Upgradable to Vulnerable Firmware

https://security-center.intel.com/advisory.aspx?intelid=INTEL-SA-00082&languageid=en-fr

Intel ID: INTEL-SA-00082

Product family: Intel AMT®

Impact of vulnerability: Elevation of Privilege

Severity rating: Moderate

Original release: Sep 05, 2017

Last revised: Sep 05, 2017

2)

Das aktuelle im Artikel hier gelistete ist völlig neu und wurde auch erst am 20.11.2017 überhaupt bekanntmacht

https://security-center.intel.com/advisory.aspx?intelid=INTEL-SA-00086&languageid=en-fr

inkl. dem neuen Detectiontool für diese INTEL-SA-00086 –> https://downloadcenter.intel.com/download/27150

Intel Q3’17 ME 11.x, SPS 4.0, and TXE 3.0 Security Review Cumulative Update

Intel ID: INTEL-SA-00086

Product family: Various

Impact of vulnerability: Elevation of Privilege

Severity rating: Important

Original release: Nov 20, 2017

Last revised: Nov 21, 2017

3)

Lenovo z.B. handelt die obigen Themen auch in getrennten BugFix-Listen ab…

daher auch die 2 verschiedenen Links.

https://support.lenovo.com/us/de/product_security/len-17297 (bzgl. Intel-SA-00086)

https://support.lenovo.com/us/de/product_security/len-14963 (bzgl. Intel-SA-00075)

4)

Hier die Gesamtliste aller Intel Security Issues….

https://security-center.intel.com/advisories.aspx

Ist ganz interessant hier mal ab und zu reinzuschauen.

Bitte noch korrigieren…. Meine obige Fujitsu Link bezog sich auf SA 00075 (AMT)

Also….

für Intel-SA-00075 (AMT):

https://support.ts.fujitsu.com/content/Intel_Firmware.asp?lng=DE

für den aktuellen neuen Intel-SA-00086 (ME):

https://support.ts.fujitsu.com/content/Intel_Firmware_SA86.asp?lng=DE

und Fujitsu hat sogar noch eine Extra-Link für den Infineon TPM-Bug auf Lager:

https://support.ts.fujitsu.com/content/InfineonTPM.asp?lng=DE

Ist erledigt. Dickes Danke!

Hier noch ein kleines Update….

Liste der bisher bekannten Hersteller-Webseiten zu Intel SA-00086

(CVE-2017-5705, CVE-2017-5708, CVE-2017-5711 und CVE-2017-5712)

Cisco:

https://tools.cisco.com/security/center/viewAlert.x?alertId=56010

Dell (Clients):

http://www.dell.com/support/article/us/en/04/sln308237/dell-client-statement-on-intel-me-txe-advisory–intel-sa-00086-?lang=en

Dell (Server):

http://www.dell.com/support/article/us/en/19/qna44242/dell-server-statement-on-intel-me-txe-advisory–intel-sa-00086-?lang=en

Fujitsu:

http://support.ts.fujitsu.com/content/intel_firmware_SA86.asp

Gigabyte:

https://www.gigabyte.com/Press/News/1582

HP:

https://h30434.www3.hp.com/t5/Desktop-Operating-Systems-and-Recovery/Intel-R-Management-Engine-Vulnerability/td-p/6430548

(laut diesem Forumseintrag gibt es für manche Systeme wie die Workstation HP Z240 bereits ein Update auf die ME-Firmware 11.8.50.3399 ohne die erwähnten Bugs)

HP Enterprise:

http://h22208.www2.hpe.com/eginfolib/securityalerts/Intel%20ME-SPS/Intel%20ME-SPS.html

Intel (NUC, Compute Stick, Compute Card):

https://www.intel.com/content/www/us/en/support/articles/000026230/mini-pcs.html

Lenovo:

https://support.lenovo.com/de/en/product_security/len-17297

Thomas Krenn:

https://www.thomas-krenn.com/de/wiki/INTEL-SA-00086_Sicherheitsempfehlung_zu_Intel_ME,_SPS_und_TXE

Shuttle:

http://global.shuttle.com/support/download

Wegen der ME Lücke habe Ich bei Asus nachgefragt und bekam folgende Antwort: In den kommenden Wochen werden die Update tools verteilt werden. Ich solle in den nächsten 2 Wochen auf meine Boardseite schauen.

Ufff gut das ich noch nie ein Doofen Intel Inside hatte. Zunge zeig. ^^

AMD hat aber PSP? Wobei sich da zu letzt ein wenig getan hat – besser als vorher, aber immer noch da – https://semiaccurate.com/2017/06/22/amds-epyc-major-advance-security/

Hier kann man sich auch die Treiber und Firmware runterladen:https://www.win-raid.com/t596f39-Intel-Management-Engine-Drivers-Firmware-amp-System-Tools.html

Gigabyte.com hat bei mir gestern das F9 BIOS für das MB GA-B250 , da ist die Lücke der IME gepatcht.

der erste hp-link oben ist für den IME-Bug vom April(!) 2017!!

Das hat mit dem jetzigen doch gar nix zu tun!?! Das Datum steht übrigens dabei…

Danke ist entfernt.

Alles im grünen Bereich …

Mein Asus x99 deluxe II ist nicht betroffen, das NUC (NUC6I5SYH) wohl. Neuen Treiber drauf und alles im Lot.

Lenovo T500 ergibt diese Meldung:

Erkennungsfehler: Dieses System kann Sicherheitslücken aufweisen, bitte installieren Sie den Intel(R) MEI/TXEI Treiber (erhältlich bei Ihrem Systemhersteller).

??? Gibts nicht. Ist der nun betroffen oder nicht??

Bei dem Medion Notebook E6421(MSN30020329) ist die Sicherheitslücke vorhanden, aber bei Medion noch nichts zu dem Thema zu finden (https://www.medion.com/de/unternehmen/presse.php), daher habe ich die nun angeschrieben, ob demnächst noch Updates bereitgestellt werden. Mal schauen ob und wann ich dazu eine Antwort erhalte.

Via Geräte-Manager -> Systemgeräte -> Intel Management Engine Interface -> Treiber aktualisieren stand auch kein Update bereit.

Ich habe nun Antwort von Medion erhalten, dass noch in dieser Woche Updates erscheinen sollen und dann hier zur Verfügung gestellt werden: http://www.medion.com/de/service/download/

Bei der Lenovo Liste gab es gestern ein Update mit zahlreichen Download Links aber mein Yoga 710-14IKB steht plötzlich gar nicht mehr dabei, obwohl es auch davon betroffen ist.

Heute kam nun doch das Update für mein Lenovo 710-14IKB, aber leider von Medion noch nicht.