Man fühlt sich ja so sicher: Man kauft einen PC oder Laptop mit vorinstalliertem Windows, installiert ein dickes Antiviren-Programm und schmeißt dann noch das Updater-Tool vom Gerätehersteller an, damit man up to date ist und sich sicher fühlen kann.

Abe ist man dadurch wirklich geschützt? Nein, ist man nicht, wie eine Studie von Duo Security zeigt.

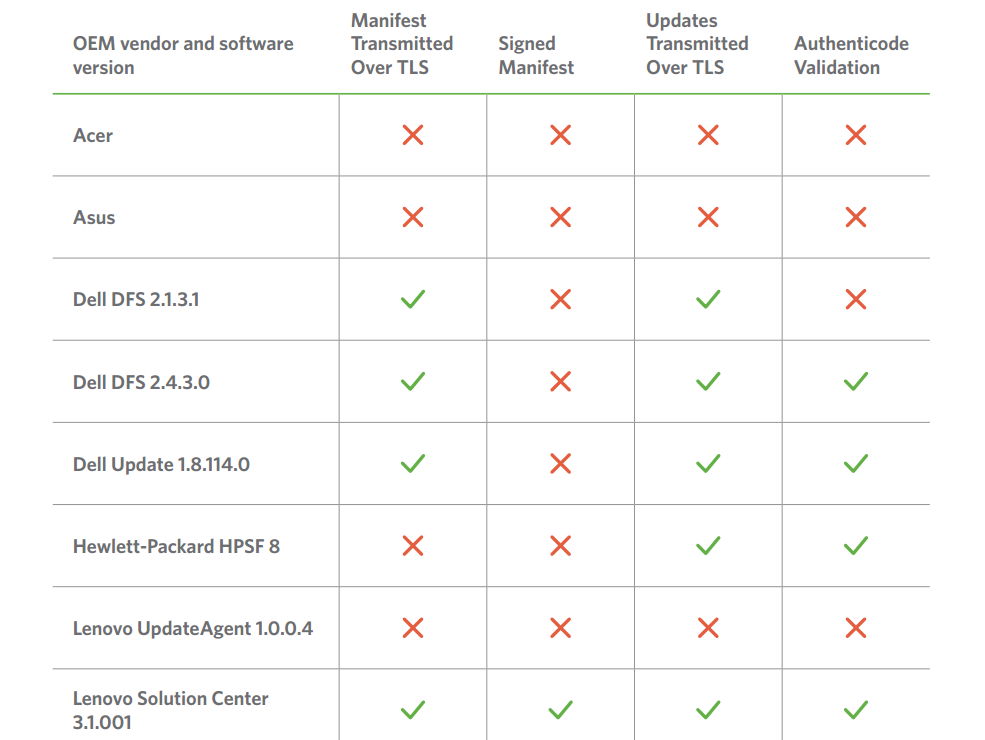

Getestet hat Duo Security 10 Geräte von Asus über HP, Acer, Dell und Lenovo.

Bei der Software ging es um:

Acer Care Center Live Update, Asus Live Update, Dell Update + Dell Foundation Services, HP Support Solutions Framework, Lenovo Solutions Center + UpdateAgent.

Im Bild sieht man die herstellerspezifischen Beobachtungen und Schwachstellen, die durch die Updater-Tools ausgelöst werden können. Es wurden insgesamt 12 Sicherheitslücken verteilt auf alle Programme gefunden, die einen gefährlichen Remotezugriff oder auch Man-in-the-Middle-Attacken auslösen können. Diese Schwachstellen auszunutzen hat Duo Security als ganz einfach eingestuft.

Alle außer Dell übertragen Manifest-Dateien über die ungeschützte HTTP-Verbindung.

Acer und Asus übertragen überhaupt keine Dateien über eine gesicherte HTTPS-Verbindung.

Und genau hier liegt die Angriffsquelle. Denn bei der Übertragung von Informationen zu den Treiber- und Softwareupdates können diese über nicht gesicherte Leitungen manipuliert werden. Das macht dann die Prüfung nutzlos, wenn die Echtheit der Manifest-Dateien nicht überprüft werden kann.

Duo Security schreibt, dass wenn man sich einen Rechner mit vorinstalliertem Windows kaufen sollte, dann soll man darauf achten, dass nicht einfach zum Beispiel „Windows 10“ dabei steht, sondern „Windows Signature Edition“.

Diese Versionen sind frei von Bloat- oder Crap-Ware, die sonst vorinstalliert auf den Rechnern daher kommt.

Wenn man dann noch das Tool zum Updaten der Treiber und Programmen deinstalliert und sich besser auf der Herstellerseite nach den neuesten Treibern umschaut, herunterlädt und installiert, dann ist man schon besser dran.

Zu den Drittanbieter-Antiviren-Programmen lasse ich mich jetzt einmal nicht aus – das würde zu weit führen. Nur so viel: Unter Windows 10 reicht der Defender. Mit ein paar Regeln, wie zum Beispiel, niemals Anhänge oder Links aus unbekannten Mails öffnen, braucht man kein weiteres Programm.

Windows 10 wird es euch danken und ihr werdet weniger Probleme mit dem Betriebssystem haben.

Wer sich die ganze Studie einmal ansehen möchte, kann sich die PDF-Datei herunterladen oder online anschauen.

In einer Zusammenfassung schreibt Duo Security:

"Bloatware strikes again! Generally, OEM software is putting users at risk; this is a well-established fact. And OEM-developed update mechanisms are no exception to this rule. By their very nature,

they are highly privileged, easy to exploit, and not difficult to reverse engineer. Couple that with limited

security review, and this creates the perfect storm for a network-based attacker.But wait! It gets worse. In a future blog post, we’ll outline the details and share disclosure timelines to

tell the story of how most OEM vendors fail badly when it comes to responding to and fixing reported

vulnerabilities."

Oha, ist auch so ne Sache die man eigentlich nicht im Hinterkopf hat. Standard-Software wie z.B. Browser die eh auf jedem Rechner sind – da bekommt man bekannte Sicherheitslücken fix mit. Aber solche speziellen Tools der Hersteller?

Und für normale Nicht-Nerd-Nutzer besonders gefährlich denn wann schauen die schon selber nach ob es für Software XYZ Updates gibt, bzw. sie bekommen es gar nicht erst mit.