Microsoft hat heute einen Supportbeitrag und auch einen Blogbeitrag zum Thema Secure Boot Zertifikate veröffentlicht. Dabei geht es um die im Juni 2026 auslaufenden Secure Boot Zertifikate von 2011. Bis dahin werden die neuen Secure Boot Zertifikate von 2023 den Dienst übernehmen.

Wir haben über das Thema schon berichtet. Wichtig zu wissen ist, dass der Wechsel der Zertifikate im Großen und Ganzen automatisch ablaufen wird. Einige haben in der letzten Zeit schon ein Update dafür erhalten. Man muss also nichts unternehmen.

Nur in Einzelfällen ist ein BIOS-Update vom Gerätehersteller notwendig. Aber da arbeitet Microsoft eng mit den OEMs zusammen. Auch wenn der Wechsel der Zertifikate nicht stattfinden sollte, kann das Gerät weiterhin genutzt werden. Einzig die Updates für die Boot-bezogenen Sicherheitsupdates werden nicht installiert.

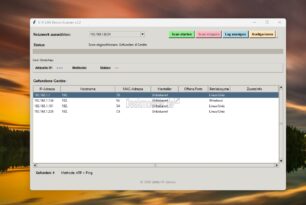

Man sollte jetzt aber nicht in Panik verfallen. Es gibt auf GitHub ein Skript, mit dem man den derzeitigen „Zustand“ prüfen kann. Einfach auf Code klicken und Download ZIP herunterladen und entpacken.

Über die Check UEFI PK, KEK, DB and DBX.cmd kann man dann die Abfrage per Rechtsklick als Administrator starten. Das könnte dann so aussehen.

Den Blogbeitrag findet ihr unter diesem Link

Wenn nach Ausführen in Powershell überall true steht sollte man fein sein:

$var1 = Confirm-SecureBootUEFI

$var2 = [System.Text.Encoding]::ASCII.GetString((Get-SecureBootUEFI db).bytes) -match ‚Windows UEFI CA 2023‘

$var4 = [System.Text.Encoding]::ASCII.GetString((Get-SecureBootUEFI kek).bytes) -match „Microsoft Corporation KEK 2K CA 2023“

$var3 = (Get-Item „C:\Windows\Boot\EFI\bootmgfw.efi“).VersionInfo

$text1 = ‚SecureBootUEFI Status:‘

$text2 = ‚Zertifikat Check Windows Integriertes Zertifikat:‘

$text4 = ‚Zertifikat Check BIOS Integriertes Zertifikat (KEK):‘

$text3 = ‚Windows UEFI Produkt Version:‘

echo $text1

echo $var1

echo $text2

echo $var2

echo $text4

echo $var4

echo $text3

echo $var3

Aber gibt es nur unvollständig wieder. Sat nichts darüber aus, ob auch die DBX aktualisiert wurde, welche SVN-Version aktuell ist und ob der neue Bootmanager verwendet wird. Zeigt diesen noch nicht einmal an.

Setzt das True bei den Zertifikaten nicht das von dir erwähnte voraus?

Nein. Das sagt nur aus, dass die von Dir abgefragten Zertifikate im UEFI installiert wurden. Und du fragst auch nur zwei der vier Zertifikate ab. Keine Info, ob das CA2011 zurückgezogen wurde, ob die DBX aktuell ist und ob der neue Bootmanager verwendet wird. Du fragst nur die Version vom alten Bootmanager mit CA2011 Zertifikat im Windows Onder, Der neue Bootmanager ist im „EFI_EX“Verzeichnis. Aber das alles sagt nichts aus, ob die „EX“ Dateien auch in der Systempartition stehen.

ok, danke für deine Ergänzung…

Also bei mir sind einige Sachen mit einem roten X versehen statt einem grünen Hacken.

X Microsoft Corporation KEK 2K CA 2023

X Microsoft UEFI CA 2023

X Microsoft Option ROM UEFI CA 2023

Und hier steht:

Windows Bootmgr SVN : None

Windows cdboot SVN : None

Windows wdsmgfw SVN : None

Muss ich mir jetzt Sorgen machen ??

Nein, noch nicht. Du wirst das dafür notwendige Update noch nicht erhalten haben.

@mcbloch

Bei mir exakt dieselben positionen mit dem roten X inkl. Windows1125H2-Update von heute.

Habe ein MSI B650 MainBoard, und du?

Das Script funktioniert nur bei aktivem Secure Boot.

Hat man Secure Boot deaktiviert, wirft das Script viele Fehler.

Und selbst wenn das Zeritifkat abgelaufen sein sollte, kann man immer noch im Secure Boot mit einem Trick booten:

Ins UEFI starten, dort das Systemdatum zurücksetzen auf ein Datum vor Ablauf des Zertifikats, dann booten und das Datum in Windows wieder richtig stellen.

Macht ja auch sonst keinen Sinn, ohne Secure Boot braucht man auch die Zertifikate nicht.

naja da und korrekt sollten sie aber trotzdem sein, man kann sich ja jederzeit dafür entscheiden secure boot doch zu nutzen.

Das mit dem Datum wird aber nicht funktionieren, wenn die CA2011 Zertifikate in der DBX eingetragen werden. Dann sind und bleiben die gesperrt, egal welches Datum man da einträgt. Die kann man, wenn mal Lust hat, auch heute schon in die DBX eintragen.

ich finde es sehr lustig dass das tool sagt das bei meinem pc und laptop secure boot deaktiviert wäre ob wohl es im uefi als eingeschaltet angezeigt wird

hat sich erledigt beim PC mit dem secure Boot da war das ftpm deaktiviert weil ich ein Hardware tpm damals gekauft hatte aber das hatte so nicht geklappt mit dem secure Boot warum auch immer

gepostet mit der Deskmodder.de-App für iOS

Ich habe Secure Boot nicht aktiviert und habe es freiwillig auch nicht vor, hätte aber für den Fall der Fälle gerne die aktuellen Zertifikate. Gibt es eine Möglichkeit Selbige manuell zu beziehen und zu installieren?

Kann sein, dass Dein Bios dabei zerschossen wird. Ernst gemeint.

Ach ja, da habe ich offensichtlich zu kurz gedacht, der Kram wird ja im BIOS gespeichert. Danke für die Warnung.

Ich habe heute mit dem Acer Support telefoniert. Dieser meint, dass es für meinen fünf Jahre alten Gaming Laptop kein Windows-Update für die neuen Boot-Zertifikate geben wird. In meiner Ereignisanzeige von Windows 11 Home 25H2 steht:“Aktualisierte Secure Boot-Zertifikate sind auf diesem Gerät verfügbar, wurden jedoch noch nicht auf die Firmware angewendet. Lesen Sie die veröffentlichten Anweisungen, um die Aktualisierung abzuschließen und den vollständigen Schutz aufrechtzuerhalten.“Laut Acer Support fehlen die Hardwarevoraussetzungen und diese werden laut Acer, wie schon erwähnt, nicht über Windows Update von Acer ausgeliefert. Sehr schade …

Für ein 5 Jahre altes Gerät? Kann ich mir kaum vorstellen.

@moinmoin: Laut Acer Support ist es wohl so. Aber die Hoffnung stirbt zuletzt und vielleicht kommt ja bis Juni doch noch etwas über Windows Update?

Bei mir ist alles grün, bis auf „Microsoft Option ROM UEFI CA 2023“. Wie kann man das nun lösen?

Ok, also ist es nicht so, dass die Geräte dann nicht mehr booten mit abgelaufenen Zertifikaten?

Nein.

Falls die Zertifkate abgelaufen sind kann man immer noch problemlos booten, wenn man Secure Boot deaktiviert.

ok aber mit aktivem secure boot ist dann kein booten mehr möglich?

Du musst dann kein SecureBoot ausschalten. Selbst mit abgelaufenden Zertifikaten läuft der Rechner trotzdem. Du wirst nur eben keine Sicherheitsupdates mehr auf Bootebene bekommen.

Bei einem von 12 gleichartigen PC mit einem ASUS B550M-A sorgte die Installation der neuen Zertifikate für die Meldung „your device run into a problem“.

…und ich bin der lachende „Dritte“ mein Acer Aspire XC-710 unterstützt den sicheren Startzustand nicht und startet via Legacy Modus bei einem eingefrorenem Win 10 Build 19045.5555 // Die Schikanen aka Redmond gibt es bei mir nicht. Never Change a Running System

bei einem eingefrorenem Win 10 Build 19045.5555 // Die Schikanen aka Redmond gibt es bei mir nicht. Never Change a Running System

Hallo, da ich mich nicht auskenne

Das Script von github gibt folgendes aus:

√ Microsoft Corporation KEK CA 2011 (revoked: False)

√ Microsoft Corporation KEK 2K CA 2023 (revoked: False)

√ MSI SHIP KEK (revoked: False)

2025-10-14 (v1.6.0) : SUCCESS: 431 successes detected

Windows Bootmgr SVN : None

Windows cdboot SVN : None

Windows wdsmgfw SVN : None

Ist das gut oder schlecht? Vor allem diese „None“ machen mir sorgen.

Das aktuellste BIOS von MSI eine Beta, daher möchte ich mir die ungern installieren, zumal da auch nichts bon steht das da Certificate mit geupdatet werden

7D75v1P5(Beta version)2025-10-21

Beschreibung:

– AGESA PI 1.2.0.3g updated.

– Improved compatibility of the Ryzen 8000 series CPU.

– Multiple OC solutions implemented.

*https://support.microsoft.com/en-us/topic/how-to-manage-the-windows-boot-manager-revocations-for-secure-boot-changes-associated-with-cve-2023-24932-41a975df-beb2-40c1-99a3-b3ff139f832d

0x200 reg key für fehlende SVNs nutzen, und bitte einfach mal einlesen

Beim mir auch alles grün ausser bei diesen steht das NONE..

Windows Bootmgr SVN : None

Windows cdboot SVN : None

Windows wdsmgfw SVN : None

Man kann ja aus dem Ordner von diesem Script von Github mit dem „Apply revocations.cmd“ angeblich SVN aktualisieren, aber ich traue mich nicht und habe Angst mir mein Windows, UEFI oder SecureBoot damit zu zerschiesen und ich danach vllt. nicht mehr booten kann,

Zitat: „Right-click Apply revocations.cmd and Run as administrator. Wait for awhile. The DBX should be updated and the Windows Production PCA 2011 cert added to it. The latest SVN will be written to the DBX as well.“

Hat bei mir problemlos funktioniert.

Jetzt ist bei mir auch alles grün und unten stehen nun auch die Versionsnummern.

„Was passiert, wenn die Secure Boot-Zertifikate unter Windows 11 und Windows 10 ablaufen?“ … Diese eigentliche Frage finde ich im Artikel (danke dafür) leider nicht beantwortet bzw. kann es nicht herauslesen.

Schalte ich im BIOS einfach „Secure boot“ ab, funktioniert mein Win10, 11, Linux, WhatsEver weiterhin … na und jetzt?

Bin ich wirklich UNSICHERER also mit „Secure boot“ unterwegs?

In Unternehmen mag das in Verbindung mit Bitlocker vlt. relevant sein, im Privaten, es interessiert niemanden, geschweige denn, „Otto-Normalo“ weiß überhaupt, das es das überhaupt gibt … Pseudo-Sicherheit … m.M.n.

„Secure Boot“ ist im Privaten (Nicht-Aluhutträger und Paranoiden) genauso irrelvant wie die standardmäßige XTS-Whatever-Datenträgerverschlüsselung, den Mist habe ich im Privaten genau abgeschaltet (nicht mit echter Bitlockerverschlüsselung verwechseln).

Alles Pseudo-Sicherheit, m.M.

Was genau bedeutet denn diese XTS-Verschlüsselung?

Angenommen, mein Notebook/PC ist kaputt und ich entnehme die per XTS-whatever-verschlüsselte-SSD und baue diese in ein anderes Gerät ein. Da funktioniert diese genau und alle Daten kann ich sofort lesen und schreiben, ohne das ich einen Schlüssel eingeben muss. Also wozu, Microsoft?

Wo ist da der wirklich plausible und nachvollziehbare Sicherheitsgewinn bei Secure Boot und der XTS-Datenträgerverschlüsselung, MS?

Bitlocker OK …, aber … Naja.

Unsicherer bin ich nur unterwegs, wenn ich weiterhin Windows-Updates benutze, da ich nach dem Reboot nicht weiß, ob nach dem Update noch alles weiterhin funktioniert oder mir W10/W11 mit einem Bluescreen wegknallt …

Aber es kann ja mal sein das Windows 11 in neuer Version oder win 12 Secure Boot aktiviert sein muss nicht nur vorhanden wie jetzt, was auch mit trm passieren könnte das, er aktiviert sein muss.

Wenn sie ablaufen, werden sie durch die neuen ersetzt. Wie es im Text steht. Ebenso, dass du auch mit dem alten Zertifikat deinen Rechner starten kannst.

@Erwin

Im Grunde hast du Recht, der Privatanvender braucht den meisten Rotz wirklich nicht. Aber ist halt Windows, irgendwas neues muss es ja bieten um eine neue Windows Version und die Kosten zu rechtfertigen, funktioniert halt seit Jahren schon so und wir alle machen das Spiel mit.

Ich wette, wäre das ganze angebliche Sicherheitszeug u.a. was den Rechner von Haus aus ausbremst nicht vorhanden, wäre sehr viele noch mit Core Duo 2 unterwegs.

Windows 10 sollte ja die letzte Version sein, natürlich hat man sich das schnell wieder anders überlegt, wer wirft schon einen Goldesel einfach so weg?

Danke für die Aufklärung, habe mich auch gefragt was nach dem Ablauf passieren wird und dies auch kommentiert beim letzten Artikel.

Könnte mal bitte jemand Auf-/Erklären was das bedeutet wenn das Script das auswirft:

Windows Bootmgr SVN : None

Windows cdboot SVN : None

Windows wdsmgfw SVN : None

Normalerweise sollen da ja irgendwelche Zahlen/Versionsnummern stehen.

Ist das nun schlecht oder vollkommen irrelevant wenn da überall None steht?

Muß man und kann man das irgendwie beheben?

Warum läßt deskmodder hier die Leute im Regen stehen die sich nicht so gut mit dem Thema auskennen und klärt nicht auf wenn man schon dieses Script zum überprüfen empfiehlt?

Wir haben das Skript nur verlinkt, nicht empfohlen.

Aber wenn da „None“ steht, ist es nicht so dramatisch.

Weiter oben bekommst du auch noch eine Möglichkeit, es zu korrigieren

https://www.deskmodder.de/blog/2026/02/10/was-passiert-wenn-die-secure-boot-zertifikate-unter-windows-11-und-windows-10-ablaufen/#comment-328276

@moinmoin

Ok, vielen Dank das scheint geklappt zu haben

Nun steht da:

Windows Bootmgr SVN : 7.0

Windows cdboot SVN : 3.0

Windows wdsmgfw SVN : 3.0

Aber kurz ist das gesamt System für 2 Sekunden eingefroren als das Script ausgeführt wurde und hatte Panik bekommen das jetzt alles Schrott ist.

Das ist die Hauptsache, dass es geklappt hat. Auch wenn es nicht unbedingt notwendig gewesen wäre.

Hallo, habe das Script ausgeführt und überall ist ein grüner Haken, außer bei einer Stelle:

Microsoft Option ROM UEFI CA 2023

Dort ist ein Rotes X

Habe schon von Microsoft das Zertifikat Microsoft Option ROM UEFI CA 2023.crt runtergeladen und installiert, einmal bei „aktueller Nutzer“ und einmal bei „lokaler Computer“

Aber trotzdem bleibt dort ein Rotes X bei Microsoft Option ROM UEFI CA 2023

Muß ich mir Sorgen machen?

Nein, musst du nicht. Microsoft verteilt so wie gestern erst nach und nach die Zertifikate.

@moinmoin

Danke erstmal für deine Antwort

Habe aber gerade festgestellt das bei

Current UEFI DB

√ Microsoft Option ROM UEFI CA 2023 (revoked: False)

ein grüner Haken ist, es bei

Default UEFI DB

X Microsoft Option ROM UEFI CA 2023

das rote X ist.

Kannst du mir sagen ob des Current oder das Default das entscheidende ist bzw. oder ob bei beiden es Grün sein sollte?

Current ist schon richtig.

@moinmoin

Super, danke dir.

Dann kann ich ja wohl beruhigt sein.

Current = Was eingespielt wurde

Default = ist was vom Hersteller kommt/Installiert wurde…

Sprich wenn du den Default auch grün haben möchtest, geht das nur über ein Bios Update vom Hersteller.

Was aber unnötig ist, so lange du den „Current“ in der Datenbank hast, ist alles Okay…

Default kommt wie gesagt wenn du SecureBoot im Bios mal zurücksetzt oder Aus/Einschaltest.

Microsoft hat mit den gestrigen KB5077181,bezüglich der Secure Boot-Zertifikate,nochmals nachgebessert.

Die 3 Apply*.cmd´s aus den Github-Script,setzen lediglich nur einen Task,den Windows nach einen Neustart ausführt.

Vorausetzung ist ein aktuelles Bios + Windows und aktiviertes „Secure Boot“.

Nachgebessert ist die falsche Bezeichnung. Das ist das normale Rollout für die Änderung der Zertifikate.

@moinmoin

Bitte freischalten:

https://pastebin.com/YfiBMeAp

Richtet sich an Fortgeschrittene, nichts für anfänger, aber man muss auch kein Experte sein.

Die Devise ist hartnäckig sein. Windows will oft nicht direkt die DB oder den Bootloader updaten.

https://i.postimg.cc/qvMNtXJ7/proof.png

Execution Policy mit bypass wie beim Skript oben nötig (logisch).

Have fun, habe heute 3 Machinen startklar gemacht. Das Skript von cjee21 setzt den Fokus nicht hinreichend auf die EFI FAT32 partition der Systemfestplatte. Es ist nicht so schwer wie viele Behaupten. Windows ist nur stur.

Powershell als Admin starten, aber das sollte klar sein, wenn man mounten, unmounten will

Für die extremst „Nassgeschwitzten“ von euch:

4x (Revoked: True) korrekte Revozierung vor Okt/Nov 2026

Beweis:

https://i.postimg.cc/bYtfX8V9/volle-revozierung.png

Wie man manuell ein DBX append im UEFI BIOS oder aus dem OS selbst heraus macht wisst ihr ja.

(siehe: CTR-UEFI-SECURE-BOOT-CUSTOMIZATION-20230317.PDF)

*https://www.microsoft.com/pkiops/certs/MicCorKEKCA2011_2011-06-24.crt

*https://www.microsoft.com/pkiops/certs/MicCorUEFCA2011_2011-06-27.crt

*https://www.microsoft.com/pkiops/certs/MicWinProPCA2011_2011-10-19.crt

Ihr solltet davon nur 2x brauchen, wenn ihr den Schritt mit 0x80 aus der CVE advisory bereits hinter euch habt.

Jetzt können wir bis Dezember und länger chillen!

Nvm, es sind natürlich 2*3=6 mal (revoked:True)

Die dopplung kommt dadurch zustande, das die 3 certs in der default als auch current DB durch 3 Einträge in der DBX revoziert wurden.

https://i.postimg.cc/KYDCNrf4/volle-revozierung2.png

bei mir sind nur 2 Sachen noch nicht aktuell Microsoft UEFI CA 2023 und Microsoft Option ROM UEFI CA 2023 heißt dass das diese von seitens MS noch kommen? Bei bei meinen laptop fehlen noch 3 sachen Windows Bootmgr SVN , Windows Bootmgr SVN und Windows wdsmgfw SVN kommen die auch von ms oder vom hersteller?

Hallo,

ich habe die neuen Zertifikate soeben allein durch ein neues BIOS-Update erhalten, nachdem ich mein Mainboard ASUS Prime B560 Plus auf die aktuelle Version 2803 aktualisiert habe.

Zunächst nach dem Update waren die neuen Schlüssel noch nicht vorhanden. Man muss zuerst die alten Schlüssel löschen und dann danach die neuen aus dem BIOS-Update speichern.

im UEFI: im Menü Sicheres Booten den „Sicheres Booten-Modus“ auf „benutzerdefiniert“ stellen, erst danach wird die „Schlüsselverwaltung“ freigegeben. In der Schlüsselverwaltung „Secure Boot-Schlüssel“ löschen und danach

„Alle Secure Boot- Variablen speichern“, erst jetzt werden die neuen Schlüssel aus dem BIOS-Update übernommen. (Voraussetzung ist allerdings, das der Hersteller ein aktualisiertes BIOS anbietet)

Nach einem Neustart und dem schon genanten genanten Test war bei mir alles „grün“

Dank des GitHubs konnte mein Asrock H170A-X1 das jüngste Zertifikat verpassen, wenn ich denn mal SecureBoot aktiviert haben sollte, habe ich dann keine Probleme mit veralteten Zertifikaten.

mfG

Dank der Anleitung mit dem Script habe ich nach etwas Anlaufproblemen auch alles auf „grün“.

Lediglich ein Bios-Update hatte etwas gebraucht, nachdem die ASUS Webseite wegen „Umbauarbeiten – nicht überall)“ (siehe Artikel bei PCGH) offline ist. Auch wenn das Board schon etwas älter ist, gibt es doch ein Update (Rog Strix B460-F).

Danke an euch alle und vor allem MoinMoin/Deskmodder

VG

Peter