Gestern hat das Vivaldi Team einen Blogbeitrag veröffentlicht, indem es um Leistungseinbußen der Chrome und Chromium Browser (Opera, Vivaldi etc.) unter Windows 10 geht. Man hat festgestellt, dass dort der Browser länger braucht, als unter Windows 7.

Man hat Tests durchgeführt, die zeigten, dass Windows 7 höchstens 2-3 Millisekunden benötigte, Windows 10 dagegen mindestens 300 und sogar bis zu 600 Millisekunden. Nach vielen Versuchen hat Bruce Dawson dann herausgefunden, dass unter Windows 10 der Ablaufsteuerungsschutz (Control Flow Guard CFG)) diese Verzögerungen hervorruft.

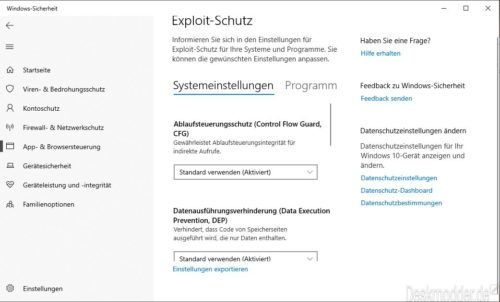

Dieser ist dazu da, dass ein sicheres Surfen unter Windows 10 ermöglicht wird. Diese Einstellung findet ihr unter Windows Sicherheit -> App & Browsersteuerung -> Exploit-Schutz -> Einstellungen. Hier sollte aber nichts dran geändert werden.

"Es könnte sein, dass dieses Problem auch die normale Browsernutzung betrifft, da sowohl Chrome als auch Vivaldi für jede Registerkarte neue Prozesse starten, aber da sich ein Großteil des tatsächlichen Codes in DLLs befindet, die von den Prozessen gemeinsam genutzt werden, und die Windows CFG-Konfiguration für DLLs wiederverwendet wird, ist es im normalen Gebrauch möglicherweise nicht so auffällig."

Nachdem Bruce Dawson dies auf Twitter mit einem Beitrag veröffentlicht hat, hat Mehmet Iyigun (Windows und Azure Kernel Team) darauf reagiert und Abhilfe versprochen. So wird mit einem nächsten Patchday dann eine Verbesserung kommen. Wie im Blogbeitrag von Vivaldi zu lesen ist, war dies schon das zweite Performance-Problem. Das erste Problem betraf aber macOS.

Jetzt ist verständlich warum Edge immer schneller ist, wenn das Windows-Sicherheits-Schlangenöl andere bremst.

Da geht es nicht um „Schlangenöl“, sondern um tatsächliche Sicherheitsfunktionen des Systems selber.

https://docs.microsoft.com/en-us/windows/desktop/SecBP/control-flow-guard

Egal wie du es nennen möchtest, Schutzfunktionen, die den Betrieb so extrem behindern sind keine.

In den diversen (extremen) Tests. Im normalen Betrieb wird das kaum auffallen.

Je nachdem was ein extremer Test für manche ist. Wer schon mal automatisierte Tests in der App/Webentwicklung mit Selenium o.ä. fahren musste, weiß dass sowas stört.

Also ich finde das Bild, wo man das findet und

„Diese Einstellung findet ihr unter Windows Sicherheit -> App & Browsersteuerung -> Exploit-Schutz -> Einstellungen.“

sollte man entfernen!

Es gibt sonst nämlich sicher wieder irgendwelche Trolle, die nicht lesen können,

„Hier sollte aber nichts dran geändert werden.“

ist völlig richtig, also sollte man vorgenannte auch nicht darauf hinweisen, wo sie das finden.

Wenn man Glück hat finden sie es dann nicht.

Im Zweifel kann ich auch mit meinen Firefoxen leben ;-)), ich bezweifle nur, dass die bei mir soviel schneller sind, da gibt es dieselbe Kaskade aus hochgefahrenen Schilden inklusive 1st-Party nur auf Nachfrage *), HTTPSEverywhere, Disconnect anything, CDN kommt von der eigenen Kiste, entseuche jeden Link, Privacy-, Fingerprintingabsicherung, Anti-Blocker-Blödel blenden, etc. der Unterschied besteht darin, dass da auch noch NoScript mitläuft, alles genehmigt aber unter Erweitert, außer Debug alles an, der Teil fehlt NoScript bei Chromium ja noch, wenn das nachgerüstet ist, darf das Teil auch dort einziehen, in Sachen Anti-XSS habe ich gern zwei Meinungen. Die Skripterei, Cookies und Co. übernimmt aber uMatrix, mag ich lieber, ist IMHO wesentlich übersichtlicher und intuitiver, als NoScript. Nachdem uMatrix, zusätzlich zur dynamischen Filterung, allein schon gut 95.000 Einträge in seiner Filterliste hat und uBlock ohne die in uMatrix genutzten Einträge zusätzlich nochmal auf rund 105.000 Netzwerkfilter und 140.000 kosmetische Filter kommt (redundante Einträge aus verschiedenen Listen schon entsorgt), dürfte es ziemlich egal sein was sonst noch so an Millisekunden verbraucht wird.

Im Übrigen sollte den Test auch mal jemand mit Firefox fahren, das Teil bringt es mittlerweile bei 70/80 cm Bildschirm auch auf eine Menge Tabs (20/30 sind es fast immer, einmal suchen, alles was brauchbar erscheint erst mal als Tab öffnen und dann abarbeiten ;-)), im Multiprozess-Firefox gibt das sicher auch ein paar Tasks.

Was mich aber am Meisten interessieren würde, wurde der Test auf Windows 7 mit installiertem EMET (zum 31. Juli 2018 abgekündigt) gefahren? Das Teil ist nämlich in Windows 10 direkt integriert worden. In einem System ohne Exploitschutz und im anderen mit Exploitschutz Tests fahren, ob die Werte dann noch so direkt vergleichbar sind? Ich denke nicht, das Teil saugt nun mal Rechenleistung, von nix kommt nix. – Schutz ist im Übrigen definitiv wichtiger als Geschwindigkeit.

*) Da war doch was.

Die Vorteile eines First Party-Cookie-Ansatzes im Online-Advertising

Facebook ermöglicht Advertisern First-Party Cookies für optimales Tracking

Da bei einigen Browsern Third-Party Cookies rasch gelöscht werden, setzt Facebook nun mit First-Party Cookies auf eine Lösung für Werbetreibende.

Bei Piwik und anderen Krattlern kann man die Anleitung dazu auch gleich im Netz nachlesen.

==> KEINE Website setzt ein Cookie oder führt ein Script aus, es sei denn ich habe es explizit in uMatrix genehmigt. Egal ob 1st oder 3rd party, letztere sowieso eher nicht.