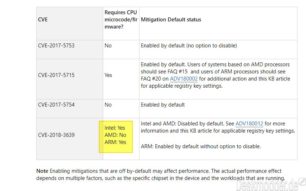

Microsoft hat seinen Ratgeber für IT-Profis zum Schutz vor spekulativen Schwachstellen bei der Ausführung von Sidechannel-Anwendungen (Spectre und Meltdown) aktualisiert. So wurde die Auflistung für die CVE-2018-3639 nun spezifiziert. Stand bisher in der Spalte „Benötigt CPU Microcode / Firmware?“ nur Yes, so wurde diese nun für die einzelnen CPUs aufgeteilt.

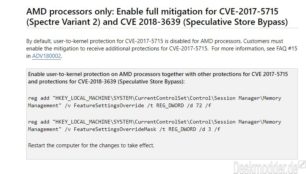

Bisher waren nur die manuellen Registry Einstellungen für diejenigen vorhanden, die eine Intel CPU haben. Jetzt hat man diese auch für AMD Prozessoren, sowie AMD und ARM CPUs hinzugefügt um die vollständige Risikominderung für CVE-2017-5715 (Spectre Variante 2), bzw. die vollständige Risikominderung für CVE-2017-5715 (Spectre Variant 2) und CVE 2018-3639 (Speculative Store Bypass) zu ermöglichen.

Das aber nur als Hinweis. Denn die deutsche Seite vom Microsoft Support hinkt wieder und zeigt derzeit noch die alte Ansicht. „Das Aktivieren von Abwehrmaßnahmen, die von der Standardeinstellung abweichen, kann die Leistung beeinträchtigen. Der tatsächliche Leistungseffekt hängt von mehreren Faktoren ab, wie z.B. dem spezifischen Chipsatz im Gerät und den laufenden Arbeitslasten.“

Die neuen Registry Einstellungen und alles weitere zur CVE-2017-5753, CVE-2017-5715, CVE-2017-5754 und CVE-2018-3639 findet ihr hier: support.microsoft.com/protect-against-speculative-execution-side-channel-vulnerabilities-in

Ich habe noch die Version 1.0.8 drauf. Ich weiß nicht, wie man sie per PowerShell entfernt. Kann ich einfach den Ordner 1.0.8 im Pfad C:\Program Files\WindowsPowerShell\Modules\SpeculationControl löschen, also manuell?

Danke!

Du kannst zuerst Uninstall-Module speculationcontrol -all -ea 0 ausführen und dann install–Module speculationcontrol

Danach Import-Module speculationcontrol

Update behält alte Versionen bei

Ich habe jetzt einmal den, von dir genannten, Löschbefehl genutzt. Danke für die Anleitung. Den SpeculationControl- Ordner manuell zu löschen, hat den gleichen Effekt, richtig?

Wer wie ich auf solche Infos angewiesen ist kann diese unter https://technet.microsoft.com/en-us/security/dn440717 auch „abonnieren“ (Mail-Hinweis von MS) bzw. auf der Seite gleich als kompakte Datei im xlsx-Format herunterladen ?

@Kabel Digifreak

wenn das deine Frage beantwortet ►https://gallery.technet.microsoft.com/scriptcenter/Speculation-Control-e36f0050◄

Es hat meine Frage indirekt beantwortet. Somit ja, man kann den Speculation Control Ordner manuell löschen und dann wird die neue Version, per Befehl und ohne Fehlermeldung, hinsichtlich der alten Version, installiert.

Ich komme hier mit unseren Intels erst weiter, wenn es wieder neue Microcode Updates gibt.

(Update] Kitze kleine Ergänzung: MSA required.. ?

Gemeint war dieses „Abo“ –> https://technet.microsoft.com/en-us/security/dn440717. Ich glaube mal es ist vernünftiger, wenn ich mich jetzt schleunigst lang mache.. ?

mal eine „dumme Frage “ so am Rande :

muss man eigentlich – abgesehen das ich eh kein IT-Profi bin – wie oben abgebildet

(bzw. bei den weiterführenden Links) die Registry „bearbeiten“ bzw. aktiv werden ?? – zumal wenn man die neuesten Updates immer einspielt und auch nach Test z.B. mit dem Spetre8-Tool alles in Ordnung zu sein scheint

das einzige was mir fehlt ist das Microcode-Update von AMD ( wo ich mich jetzt aber nicht drüber auslasse warum ich keins habe)

Zwingend notwendig ist es nicht.

Na dann bin ich ja sozusagen “ auf der sicheren Seite“ – vor einiger Zeit hatte ich ja noch RS2 am laufen, da zeigte das Tool mir nicht alles i.O. an , aber das hat sich ja mittlerweile „erledigt“ – das war die Version mit dem bestimmten Spiel was nicht laufen wollte – aber auch da bin ich mittlerweile bis RS4 „vorgedrungen“

– vor einiger Zeit hatte ich ja noch RS2 am laufen, da zeigte das Tool mir nicht alles i.O. an , aber das hat sich ja mittlerweile „erledigt“ – das war die Version mit dem bestimmten Spiel was nicht laufen wollte – aber auch da bin ich mittlerweile bis RS4 „vorgedrungen“

1. die „prüftools“ bilden nicht alle möglichkeiten ab…somit ist „clean“ nicht unbedigt, das man sicher ist.

2. sind diese microcode updates…faktisch plazebos…da das probleme hardwaremässig und nicht softwaremässig bestehen.

das problem ist ähnlich wie beim diesel:

man macht ein softwareupdate, obwohl man hardwarenachrüstung braucht…also faktisch sind alle im moment kaufbaren cpus sicherheitstechnisch gesehen: elektroschrot der teuer verkauft wird.

Du kannst zuerst Uninstall-Module speculationcontrol -all -ea 0 ausführen und dann install–Module speculationcontrol

Danach Import-Module speculationcontrol

Update behält alte Versionen bei

ich weiss gar nicht was dieser krempel soll, denn das sind sowieso lücken, die man an einem privat pc bemerken würde, da der pc anfägt zu ruckeln…ungleichmäßig arbeitet.

ich sehe solche updates ehr als verschlechterung an…wie bei vw und co, die software“updates“ die leistung kosten…aber nichts im eigendlichen sin bewirken. da windows, linux usw trotzem ihre speichernutzung/verwaltung gar nicht ändern…sondern genauso arbeiten wie vorher.