Leidiges Thema Secure Boot Zertifikate [Hilfe]

-

bodu

- Nachwuchs

- Beiträge: 69

- Registriert: 28.08.2021, 09:26

- Hat sich bedankt: 2 Mal

- Danke erhalten: 7 Mal

Re: Leidiges Thema Secure Boot Zertifikate [Hilfe]

Das deutet auf einen Sonderfall, das HP UEFI kann Änderungen blockieren.John-Boy hat geschrieben: 29.04.2026, 18:29Ist mein HP-Gerät ist auf einer Liste von Systemen, bei denen ein Secure-Boot-Update Probleme machen könnte?

Gibt es Einträge in de Ereignisanzeige, System, Filter Quelle TPM-WMI

Z.B. "The Secure Boot update KEK 2023 was blocked due to a known firmware issue on the device.

Manchmal lässt sich das KEK CA 2023 im HP UEFI einspielen, oder im Setup Mode Signaturen einspielen.

Gibt es ein Bitlocker Wiederherstellungsschlüssel?

Edited:

Welches HP-Gerät wird verwendet? Für alte Geräte bietet HP kein BIOS Update, ein manuelle Lösung wird in Aussicht gestellt.

Support for HP PCs outside of service life

https://support.hp.com/us-en/document/i ... 3070429-16

-

Tante Google

- John-Boy

- ★ Team Forum ★

- Beiträge: 1834

- Registriert: 03.08.2017, 15:50

- Hat sich bedankt: 61 Mal

- Danke erhalten: 762 Mal

- Gender:

Re: Leidiges Thema Secure Boot Zertifikate [Hilfe]

HP ProBook 470 G5 mit BIOS 01.31.00 Rev.A vom 11. Feb. 2025 (gibt kein neueres)

in der Ereignisanzeige sind keine Einträge

Bitlocker ist deaktiviert

Muss ich wohl auf eine Lösung von HP warten

Grüße

John

+++Kein Backup – kein Mitleid+++

“Anything that can go wrong will go wrong.”

John

+++Kein Backup – kein Mitleid+++

“Anything that can go wrong will go wrong.”

- DK2000

- Legende

- Beiträge: 10855

- Registriert: 03.04.2018, 00:07

- Hat sich bedankt: 269 Mal

- Danke erhalten: 906 Mal

- Gender:

Re: Leidiges Thema Secure Boot Zertifikate [Hilfe]

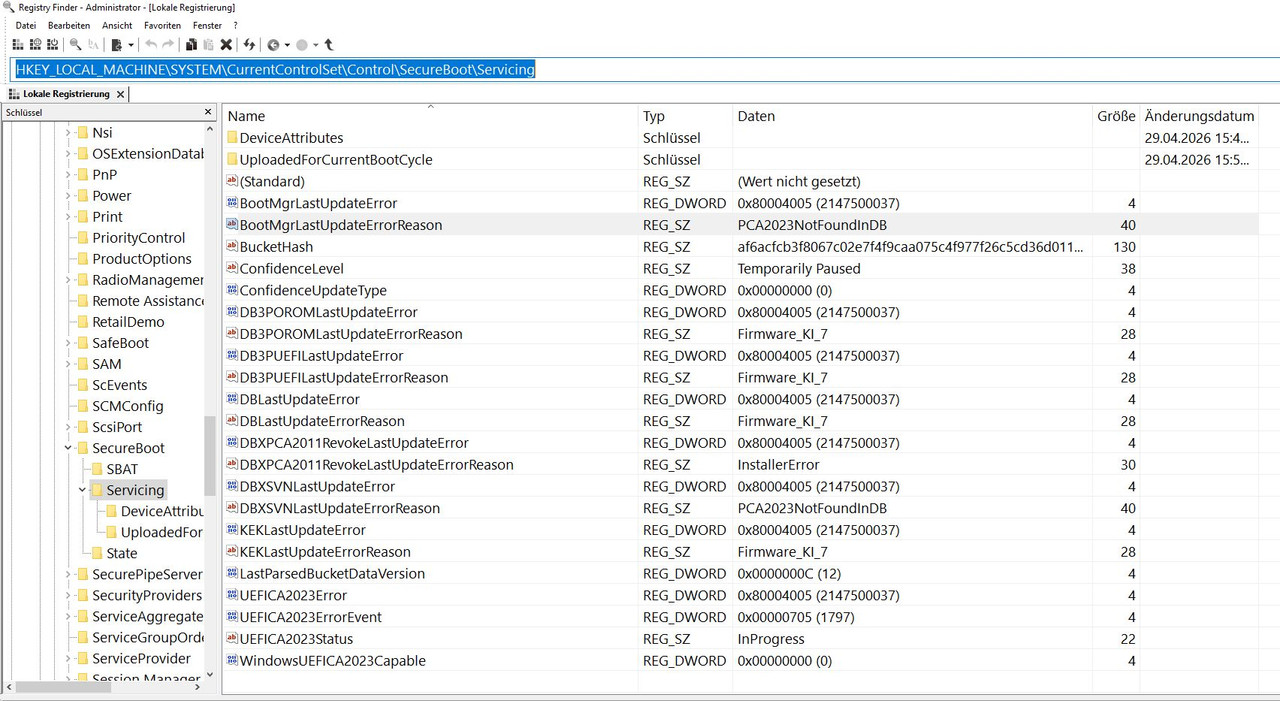

Die Einträge in der Registry sind eventuell etwas ausführlicher:

Aber da dürfte jetzt auch nur drinstehen, dass es auf "Pause" steht. Aber eventuell steht da der Grund, warum das so ist. Aus irgendeinem Grund hat die gesammelte Telemetrie ergeben, dass ein automatisches Update bei dem Gerät gar nicht oder nicht zuverlässig möglich ist. Aber das kann dann letztendlich nur Microsoft zusammen mit HP klären.

Und wie es bodu schon geschrieben hat, wenn ds UEFI-Setup eine Option dafür bietet, könnte man auch versuchen, die .bin Dateien manuell in das UEFI zu schreiben. Aber das ist auch nicht so einfach. Gerade nach dem April Update ist das etwas unübersichtlich mit dem .bin Dateien geworden. Bis März war das noch einfacher.

Code: Alles auswählen

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecureBoot\ServicingUnd wie es bodu schon geschrieben hat, wenn ds UEFI-Setup eine Option dafür bietet, könnte man auch versuchen, die .bin Dateien manuell in das UEFI zu schreiben. Aber das ist auch nicht so einfach. Gerade nach dem April Update ist das etwas unübersichtlich mit dem .bin Dateien geworden. Bis März war das noch einfacher.

- DK2000

- Legende

- Beiträge: 10855

- Registriert: 03.04.2018, 00:07

- Hat sich bedankt: 269 Mal

- Danke erhalten: 906 Mal

- Gender:

Re: Leidiges Thema Secure Boot Zertifikate [Hilfe]

Der steht auf "Pause". Wird kein Update installieren und das System bootet noch mit dem CA 2011. Da hilft nur abwarten. Aber wenigstens wird dadurch auch der Widerruf des CA 2011 nicht ausgeführt.

-

bodu

- Nachwuchs

- Beiträge: 69

- Registriert: 28.08.2021, 09:26

- Hat sich bedankt: 2 Mal

- Danke erhalten: 7 Mal

Re: Leidiges Thema Secure Boot Zertifikate [Hilfe]

Da ist ein KEKLastUpdateError gesetzt.

Hat HP KEK bereitgestellt?

Lese die SerialNumber vom PK Platformkey aus.

Code: Alles auswählen

(Get-SecureBootUEFI -Name PK -Decode).SerialNumberBin erst mal zwei, drei Tage weg...

-

bodu

- Nachwuchs

- Beiträge: 69

- Registriert: 28.08.2021, 09:26

- Hat sich bedankt: 2 Mal

- Danke erhalten: 7 Mal

Re: Leidiges Thema Secure Boot Zertifikate [Hilfe]

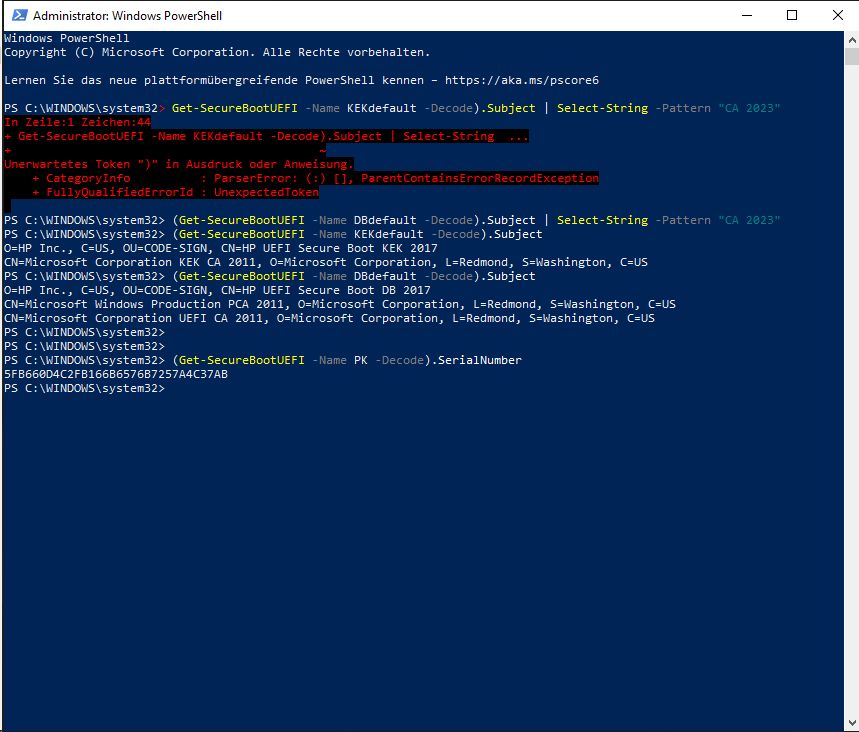

Hat HP beim BIOS 01.31.00 Rev.A Upate ein CA 2023 Zertifikat zur KEKdefault und DBdefault hinzugefügt?John-Boy hat geschrieben: 30.04.2026, 09:07HP ProBook 470 G5 mit BIOS 01.31.00 Rev.A vom 11. Feb. 2025

(Get-SecureBootUEFI -Name KEKdefault -Decode).Subject | Select-String -Pattern "CA 2023"

(Get-SecureBootUEFI -Name DBdefault -Decode).Subject | Select-String -Pattern "CA 2023"

(Get-SecureBootUEFI -Name KEKdefault -Decode).Subject

(Get-SecureBootUEFI -Name DBdefault -Decode).Subject

Gibt es ein aktiven Punkt im HP UEFI:Muss ich wohl auf eine Lösung von HP warten

Reiter Security / BIOS Sure Start / Sure Start Secure Boot Keys Protection.

Das UEFI blockiert Secure Boot Änderungen mit dieser Einstellung.

Diese Einstellung kann nur lokal am Laptop geändert werden.

Deaktiviere den Punkt im UEFI, um Änderungen zu erlauben.

- John-Boy

- ★ Team Forum ★

- Beiträge: 1834

- Registriert: 03.08.2017, 15:50

- Hat sich bedankt: 61 Mal

- Danke erhalten: 762 Mal

- Gender:

Re: Leidiges Thema Secure Boot Zertifikate [Hilfe]

Nein diesen Punkt gibt es nicht auch nichts vergleichbaresbodu hat geschrieben: 01.05.2026, 21:48

Gibt es ein aktiven Punkt im HP UEFI:

Reiter Security / BIOS Sure Start / Sure Start Secure Boot Keys Protection.

Ergebnis der Powershell

Code: Alles auswählen

Windows PowerShell

Copyright (C) Microsoft Corporation. Alle Rechte vorbehalten.

Lernen Sie das neue plattformübergreifende PowerShell kennen – https://aka.ms/pscore6

PS C:\WINDOWS\system32> Get-SecureBootUEFI -Name KEKdefault -Decode).Subject | Select-String -Pattern "CA 2023"

In Zeile:1 Zeichen:44

+ Get-SecureBootUEFI -Name KEKdefault -Decode).Subject | Select-String ...

+ ~

Unerwartetes Token ")" in Ausdruck oder Anweisung.

+ CategoryInfo : ParserError: (:) [], ParentContainsErrorRecordException

+ FullyQualifiedErrorId : UnexpectedToken

PS C:\WINDOWS\system32> (Get-SecureBootUEFI -Name DBdefault -Decode).Subject | Select-String -Pattern "CA 2023"

PS C:\WINDOWS\system32> (Get-SecureBootUEFI -Name KEKdefault -Decode).Subject

O=HP Inc., C=US, OU=CODE-SIGN, CN=HP UEFI Secure Boot KEK 2017

CN=Microsoft Corporation KEK CA 2011, O=Microsoft Corporation, L=Redmond, S=Washington, C=US

PS C:\WINDOWS\system32> (Get-SecureBootUEFI -Name DBdefault -Decode).Subject

O=HP Inc., C=US, OU=CODE-SIGN, CN=HP UEFI Secure Boot DB 2017

CN=Microsoft Windows Production PCA 2011, O=Microsoft Corporation, L=Redmond, S=Washington, C=US

CN=Microsoft Corporation UEFI CA 2011, O=Microsoft Corporation, L=Redmond, S=Washington, C=US

PS C:\WINDOWS\system32>

PS C:\WINDOWS\system32>

PS C:\WINDOWS\system32> (Get-SecureBootUEFI -Name PK -Decode).SerialNumber

5FB660D4C2FB166B6576B7257A4C37AB

PS C:\WINDOWS\system32>Grüße

John

+++Kein Backup – kein Mitleid+++

“Anything that can go wrong will go wrong.”

John

+++Kein Backup – kein Mitleid+++

“Anything that can go wrong will go wrong.”

-

Tom11

Re: Leidiges Thema Secure Boot Zertifikate [Hilfe]

hp AIO mit Fail 3 sieht so aus:

Das Problem ist, das 27 Zoll Gerät hat ein F.26 Bios SSID 8B4E und es gibt viele verschiedene hp Geräte mit gleicher hp Hardware aber anderen Namen (mind. drei habe ich gefunden) und nun hat hp das Bios SSID 8B4E auf F.17 für die gesamte Bios SSID 8B4E Geräteline festgesetzt und bei meiner Hardware sind alle F.18 bis F.26 Bios nicht mehr auf der hp (Support-Website) zugänglich, vermutlich ein böser Fehler von hp.

Code: Alles auswählen

(Get-SecureBootUEFI -Name KEKdefault -Decode).Subject | Select-String -Pattern "CA 2023"

CN=Microsoft Corporation KEK 2K CA 2023, O=Microsoft Corporation, C=US

(Get-SecureBootUEFI -Name DBdefault -Decode).Subject | Select-String -Pattern "CA 2023"

CN=Windows UEFI CA 2023, O=Microsoft Corporation, C=US

CN=Microsoft Option ROM UEFI CA 2023, O=Microsoft Corporation, C=US

CN=Microsoft UEFI CA 2023, O=Microsoft Corporation, C=US

(Get-SecureBootUEFI -Name KEKdefault -Decode).Subject

O=HP Inc., C=US, OU=CODE-SIGN, CN=HP UEFI Secure Boot KEK 2017

CN=Microsoft Corporation KEK 2K CA 2023, O=Microsoft Corporation, C=US

CN=Microsoft Corporation KEK CA 2011, O=Microsoft Corporation, L=Redmond, S=Washington, C=US

(Get-SecureBootUEFI -Name DBdefault -Decode).Subject

CN=Microsoft Windows Production PCA 2011, O=Microsoft Corporation, L=Redmond, S=Washington, C=US

CN=Windows UEFI CA 2023, O=Microsoft Corporation, C=US

O=HP Inc., C=US, OU=CODE-SIGN, CN=HP UEFI Secure Boot DB 2017

CN=Microsoft Option ROM UEFI CA 2023, O=Microsoft Corporation, C=US

CN=Microsoft UEFI CA 2023, O=Microsoft Corporation, C=US

-

bodu

- Nachwuchs

- Beiträge: 69

- Registriert: 28.08.2021, 09:26

- Hat sich bedankt: 2 Mal

- Danke erhalten: 7 Mal

Re: Leidiges Thema Secure Boot Zertifikate [Hilfe]

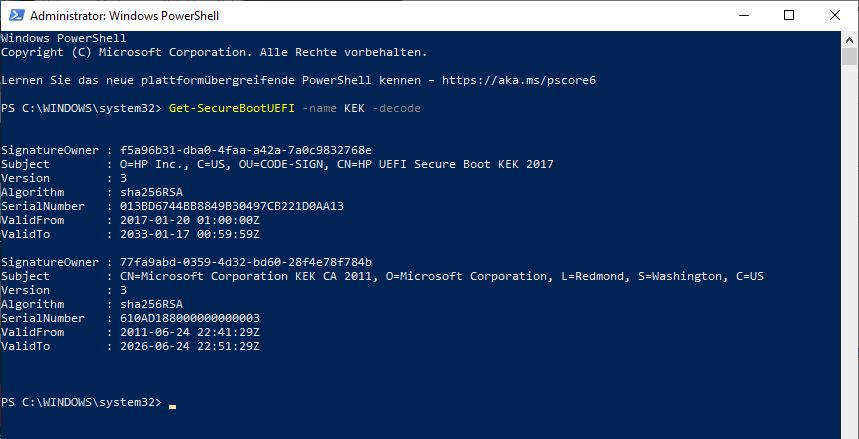

Aus der kek_update_map.jsonJohn-Boy hat geschrieben: 02.05.2026, 12:32PS C:\WINDOWS\system32> (Get-SecureBootUEFI -Name PK -Decode).SerialNumber

5FB660D4C2FB166B6576B7257A4C37AB

"KEKUpdate": "HP/KEKUpdate_HP_PK1.bin",

"serial_number": "5fb660d4c2fb166b6576b7257a4c37ab",

HP erstellte einen signierte den entsprechenden KEK CA 2023 KEKUpdate_HP_PK1.bin.

HP nahm die CA 2023 nicht in das BIOS Update von Februar 2025

Ist die CA 2023 doch in der KEK?

Get-SecureBootUEFI -name KEK -decode

An der Stelle stellt sich die Frage:

warten auf eine Anweisung vom Hersteller oder ausprobieren?

Ein KEK Update in Windows über AvailableUpdates 0x4, oder KEKUpdate_HP_PK1.bin im UEFI manuell einpielen?

Gibt es im UEFI bei secure boot etwas in der Richtung "factory default HP keys", "Custom secure keys" (PK/KEK/DB/DBX) oder ein "Setup/Enrollment mode". Die Namen sind Beispiele, sind möglicherweise anders benannt.

- John-Boy

- ★ Team Forum ★

- Beiträge: 1834

- Registriert: 03.08.2017, 15:50

- Hat sich bedankt: 61 Mal

- Danke erhalten: 762 Mal

- Gender:

Re: Leidiges Thema Secure Boot Zertifikate [Hilfe]

bodu hat geschrieben: 02.05.2026, 17:27 Ist die CA 2023 doch in der KEK?

Get-SecureBootUEFI -name KEK -decode

Code: Alles auswählen

PS C:\WINDOWS\system32> Get-SecureBootUEFI -name KEK -decode

SignatureOwner : f5a96b31-dba0-4faa-a42a-7a0c9832768e

Subject : O=HP Inc., C=US, OU=CODE-SIGN, CN=HP UEFI Secure Boot KEK 2017

Version : 3

Algorithm : sha256RSA

SerialNumber : 013BD6744BB8849B30497CB221D0AA13

ValidFrom : 2017-01-20 01:00:00Z

ValidTo : 2033-01-17 00:59:59Z

SignatureOwner : 77fa9abd-0359-4d32-bd60-28f4e78f784b

Subject : CN=Microsoft Corporation KEK CA 2011, O=Microsoft Corporation, L=Redmond, S=Washington, C=US

Version : 3

Algorithm : sha256RSA

SerialNumber : 610AD188000000000003

ValidFrom : 2011-06-24 22:41:29Z

ValidTo : 2026-06-24 22:51:29ZIch werde mal auf HP und MS warten... wenn da was schief geht wäre es unschönbodu hat geschrieben: 02.05.2026, 17:27 An der Stelle stellt sich die Frage:

warten auf eine Anweisung vom Hersteller oder ausprobieren?

Grüße

John

+++Kein Backup – kein Mitleid+++

“Anything that can go wrong will go wrong.”

John

+++Kein Backup – kein Mitleid+++

“Anything that can go wrong will go wrong.”

- DK2000

- Legende

- Beiträge: 10855

- Registriert: 03.04.2018, 00:07

- Hat sich bedankt: 269 Mal

- Danke erhalten: 906 Mal

- Gender:

Re: Leidiges Thema Secure Boot Zertifikate [Hilfe]

Mal Frage am Rande: Gibt es mittlerweile irgendwo eine plausible Erklärung, warum Microsoft aus der DBXUpdate.bin 154 Einträge entfernt hat? Das leuchtet mir im Moment nicht so wirklich ein.

-

bodu

- Nachwuchs

- Beiträge: 69

- Registriert: 28.08.2021, 09:26

- Hat sich bedankt: 2 Mal

- Danke erhalten: 7 Mal

Re: Leidiges Thema Secure Boot Zertifikate [Hilfe]

garlin beschreibt das in Post #1.423 https://www.elevenforum.com/t/garlins-p ... 23/page-72DK2000 hat geschrieben: 02.05.2026, 19:50warum Microsoft aus der DBXUpdate.bin 154 Einträge entfernt hat?

151 Einträge wurden entfernt, die (in der Zukunft) zusammengefasst mit einem Eintrag PCA 2011 in der DBX gesperrt werden. Ich habe keine Erklärung zu 154, zu genau will ich das aktuell gar nicht wissen.

Wenn ich richtig verstehe, sind das 'Microsoft Windows Production PCA 2011' Einträge.

Z.B. 'Microsoft Corporation UEFI CA 2011' sind weitherhin per DBX gesperrt.

(Get-SecureBootUEFI -Name DBX -Decode).Authority

Zur DBX können in laufenden Betrieb nur hinzugefügt werden, auf vielen Rechnern mit Standardfälle sollte die große dbx bereits sein. Das mag der angedachte Standardfall vom Betriebssystemhersteller für die meisten Rechner sein.

Die kleinere DBX Datei mag auf speziellen Rechnern angebracht sein, möglicherweise wird das rechnerabhängig angewendet.

Ich kenne keine praktischen Beispiele, bei den die kleinere DBX automisch von Windows Update angewendet wurde.

Wann, was, wo, auf welchen Rechnern, in welchem zeitlichen Ablauf-Abstand umgesetzt wird, lasse ich auf mich zukommen.

- DK2000

- Legende

- Beiträge: 10855

- Registriert: 03.04.2018, 00:07

- Hat sich bedankt: 269 Mal

- Danke erhalten: 906 Mal

- Gender:

Re: Leidiges Thema Secure Boot Zertifikate [Hilfe]

Wenn ich bei mir aus dem UEFI die DBX wieder entferne (0 Einträge) und das April Update ausführe und das Update noch einmal anstoße, dann habe ich nur 278 Einträge im UEFI). Wenn allerdings schon 431 Einträge im UEFI sind, stelle ich keine Änderung fest. Die neue kleine DBXUpdate.bin wird aber auf jeden Fall seit April verwendet, sofern im UEFI noch kein DBX-Update stattfand oder man zwischendurch die Standards im UEFI wiederhergestellt hat.

Aber das Zusammenfassen von Einträgen macht da Sinn. Der Gedanke kam mir da vorhin auch.

Mit dem Skripten von garlin (https://github.com/garlin-cant-code/Sec ... 23-Updates):

Check-DBX.bat: Check-UEFI.bat: Das sieht doch gut aus. Sollte also passen.

Aber das Zusammenfassen von Einträgen macht da Sinn. Der Gedanke kam mir da vorhin auch.

Mit dem Skripten von garlin (https://github.com/garlin-cant-code/Sec ... 23-Updates):

Check-DBX.bat: Check-UEFI.bat: Das sieht doch gut aus. Sollte also passen.

Du hast keine ausreichende Berechtigung, um die Dateianhänge dieses Beitrags anzusehen.